Evento conjunto de las empresas OCS y SOFINET, desarrollador y fabricante ruso de equipos de red. En el marco de la reunión en línea, los expertos del proveedor presentaron nuevas soluciones inalámbricas Wi-Fi que proporcionan alto rendimiento, fiabilidad y seguridad para las redes corporativas.

También contaron cómo las soluciones SOFINET permiten crear una red flexible y escalable para la oficina o las instalaciones industriales, y presentaron las características de la integración del equipo del fabricante en la infraestructura existente, incluyendo el uso del sistema operativo único SOFOS.

El evento de hoy lo inició Oleg Savin, director de desarrollo de la empresa SOFINET.

Aunque SOFINET es una marca rusa, espero que en un futuro próximo nuestra empresa se convierta en un fabricante ruso. Nuestros productos no contienen componentes de países no amistosos, lo que minimiza cualquier posible sanción. Además, tenemos nuestro propio sistema operativo único, llamado SOFOS, que está registrado, es un Operating System, y funciona en todos nuestros equipos.

Tenemos plazos de producción predecibles. Tenemos nuestro propio gran almacén, que está en Rusia. Tenemos una garantía completa. Todavía somos una empresa bastante joven, ya tenemos dos años. Pero estamos en la hermosa y pequeña ciudad de Oriol, allí está nuestra oficina central, la producción principal, todos los almacenes. También en Oriol está el centro de soporte técnico, nuestro laboratorio y el centro de pruebas. En Moscú tenemos un equipo para trabajar con socios y clientes. En Moscú está toda la logística principal, allí también están nuestra preventa y formación. La formación la realizamos en un centro de formación autorizado. También tenemos una representación en Ekaterimburgo y San Petersburgo.

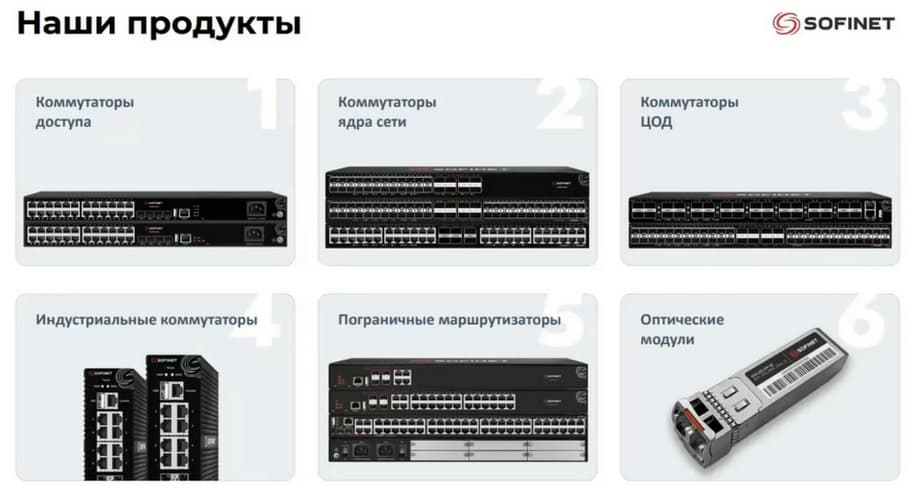

Llevamos muchos años trabajando con equipos de red y queremos seguir fabricando los conmutadores más geniales. Fabricamos tanto conmutadores de acceso, a partir del nivel L2+, como routers. Nuestros equipos son adecuados para clientes de los sectores corporativo y gubernamental.

Nuestro equipo está instalado en uno de los grandes bancos. Hay un vídeo en YouTube donde el propio banco cuenta que nos eligió en lugar de Cisco y que ahora en todas las sucursales de este banco están nuestros conmutadores y se planea su posterior expansión. Estamos muy bien representados en la industria y en el sector del petróleo y el gas, ya que tenemos precios transparentes y un sistema operativo único.

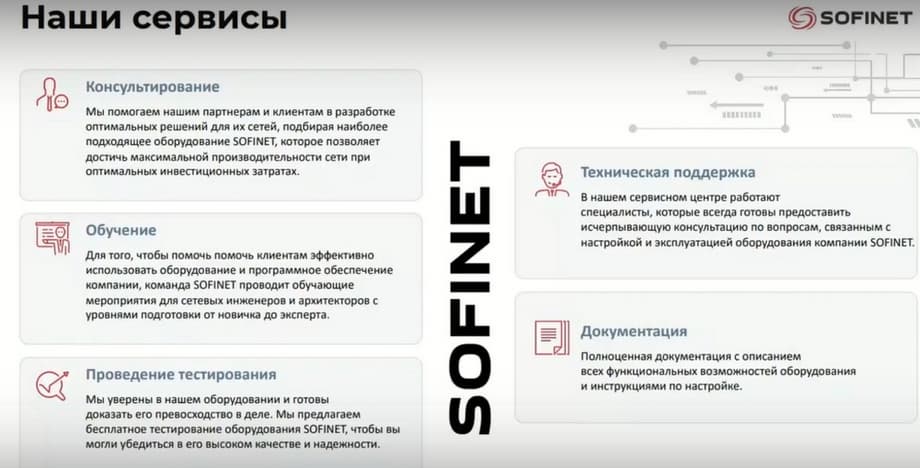

No sólo fabricamos equipos de red. Ayudamos a los socios y clientes a desarrollar soluciones óptimas para sus redes, seleccionando el equipo SOFINET más adecuado, que permite alcanzar un alto rendimiento de la red con costes de inversión óptimos. También ayudamos a formular las especificaciones técnicas.

Ofrecemos formación para ingenieros y arquitectos de redes con niveles de preparación desde principiante hasta experto. Tenemos cursos que impartimos simplemente como una especie de optativa. Y en el centro de formación autorizado hay un curso de tres días con separación de la producción.

Ofrecemos pruebas gratuitas de nuestros equipos. Tenemos una garantía básica para ellos. Dura un año. Además, ofrecemos soporte técnico.

Le doy la palabra a nuestro director técnico Grigory Kulikov.

El Wi-Fi se basa en controladores de hardware. Ofrecemos dos modelos diferentes, con la misma funcionalidad. Se diferencian en función del número de puntos de acceso y del ancho de banda de los controladores. Puntos de acceso estándar Wi-Fi 6, tecnología AX. Arquitectónicamente, se trata de un controlador de hardware y puntos de acceso. Controladores de dos tipos.

Uno, SFN5500-WLC-256, más sencillo, está diseñado para un máximo de 256 puntos. Tiene puertos POE integrados, que se utilizan principalmente para pruebas, para conectar un punto de acceso al controlador y configurar rápidamente el Wi-Fi, uplinks ópticos Gigabit y 8 puertos POE de cobre Gigabit. Incluye una licencia para 64 puntos. Es decir, se pueden conectar 64 puntos a este controlador de forma gratuita, ya que ya está incluido en la licencia básica.

Y otro controlador, SFN5500-WLC-1024. Es un poco más interesante y potente, para 1024 puntos de acceso. Por defecto, viene con una licencia para 128 puntos. Aquí ya aparecen uplinks ópticos de 10 Gigabit y un poco más de puertos Gigabit. Aquí ya no hay interfaces POE, pero normalmente los controladores grandes se encuentran en un centro de datos, y allí la funcionalidad POE no es tan crítica. También se diferencian en que el controlador pequeño tiene una fuente de alimentación integrada. Por supuesto, ambos son fiables en cuanto al hardware, pero con dos fuentes de alimentación reemplazables. La funcionalidad que tienen los controladores se enumera en la diapositiva. Esto es: conmutación local o centralizada, gestión del espectro radioeléctrico, autorización centralizada, enrutamiento Static/RIP/OSPF, mirroring del tráfico inalámbrico, configuración automática y actualización de los puntos de acceso.

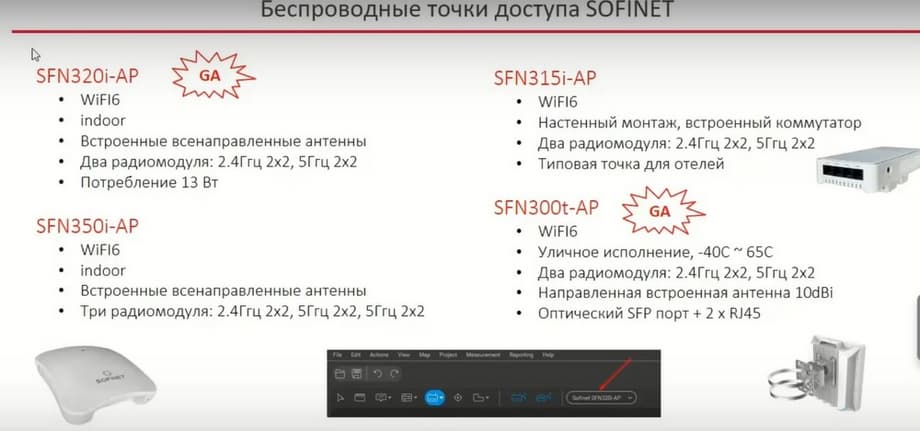

Puntos de acceso. Hay cuatro modelos.

El punto de acceso más básico es el SFN320-AP. Es un punto de acceso interior con antenas omnidireccionales integradas. Dentro de este punto de acceso hay dos módulos de radio de 2,4 GHz y 5 GHz. El punto consume no más de 13 W, lo que permite utilizar su Wi-Fi 6 en conmutadores antiguos que sólo dan el estándar AF hasta 13,3 W y no pueden dar hasta 30 W. SFN320-AP es el punto de acceso de oficina más básico y popular. Y se utiliza en el 90% de nuestros proyectos.

El segundo punto es exterior, es el SFN300t-AP. De nuevo, Wi-Fi 6. Versión para exteriores. Rango de temperatura: de menos 40 a más 65 grados Celsius. Protección IT 67, es decir, se puede regar con una manguera con agua en heladas, y no le pasará nada. Desde el punto de vista técnico, también tiene dos módulos de radio de 2,4 GHz y 5 GHz. Aquí hay una solución interesante: dentro de este punto se encuentra una antena direccional integrada de 10 dBi. Es decir, es un haz bastante estrecho. A menudo, estos puntos exteriores se cuelgan en la parte superior de los mástiles, y así es bastante cómodo iluminar con un haz estrecho hacia abajo en dirección a los clientes. El punto exterior tiene un puerto SFP óptico. Si de repente el punto de acceso está situado en algún lugar del territorio lejos del centro de distribución, entonces también se puede enganchar por fibra óptica. Pero aún así habrá que alimentarlo ya sea localmente, o con un inyector POE.

Y también hay dos puntos que planeamos lanzar. Se trata del SFN350-AP, un punto de acceso para escenarios con alta densidad de clientes. En esencia, es el 320, al que se le ha añadido un módulo de radio más. Es decir, en el punto 350 habrá un módulo de radio de 2,4 GHz y dos módulos de radio de 5 GHz. El SFN350-AP también tendrá una antena omnidireccional interior integrada, para su instalación en interiores.

Y un punto de acceso SFN315-AP independiente, este es un factor de forma estándar para hoteles y residencias. Se cuelga en la pared, tiene un conmutador integrado con la posibilidad de separación por VLAN. Normalmente, estos conmutadores se utilizan para conectar un teléfono o un televisor. Desde el punto de vista del módulo de radio, aquí también hay 2,4 GHz 2x2 y 5 GHz 2x2.

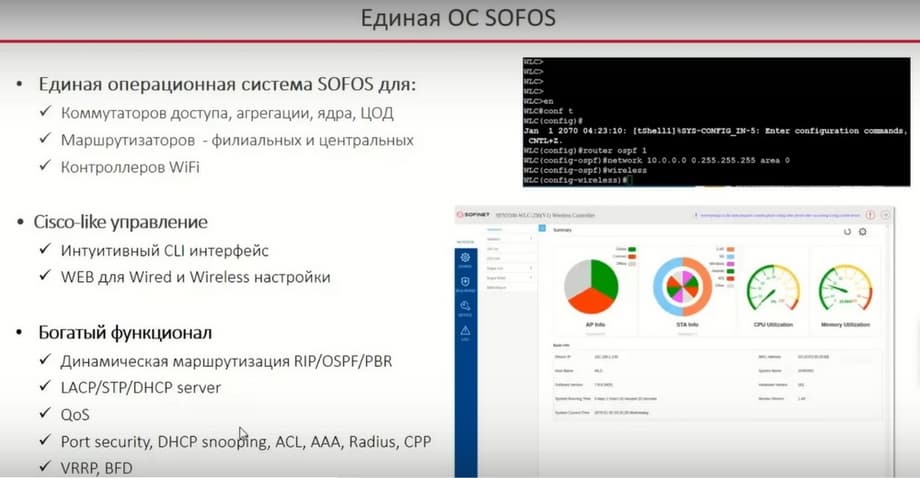

En cuanto al sistema operativo. Tenemos un sistema operativo único instalado en todos nuestros conmutadores, routers y ahora también en los controladores Wi-Fi. Esta es nuestra característica distintiva. Se llama SOFOS.

Una OS unificada es conveniente desde el punto de vista de la administración, cuando toda la red del cliente se construye sobre el equipo de un solo proveedor. Un sistema operativo significa una menor probabilidad de error y menos tiempo dedicado a la capacitación del personal. Desde el punto de vista de la administración, la interfaz CLI es similar a Cisco. Es decir, si un ingeniero ha sido capacitado en Cisco o dispositivos similares, no tendrá ningún problema con nuestro sistema operativo, porque la ideología de configuración es exactamente la misma. Los comandos son similares, pero no absolutamente. Para aquellos que no les gusta la CLI, hay una interfaz web, como en los conmutadores para la configuración básica, y en los controladores hay una interfaz web para configurar el controlador en sí. Porque el controlador es esencialmente un conmutador con la capacidad de servicio Wi-Fi de los puntos de acceso. Y debido a que el controlador también es un conmutador, en el controlador se puede configurar el enrutamiento dinámico y hay varias funcionalidades que provienen de los conmutadores ordinarios. Es decir, toda la conexión de red estándar está presente en el controlador.

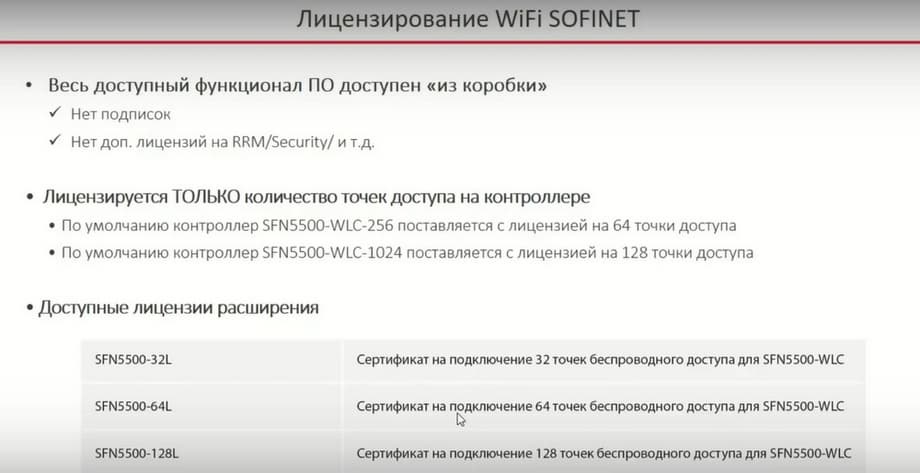

Sobre el licenciamiento. En SOFINET tenemos la ideología de que prácticamente no se utiliza el licenciamiento en ninguna parte. Y solo Wi-Fi es el único producto donde aparece el licenciamiento. Licenciamiento por número de puntos de acceso.

Toda la funcionalidad disponible, específicamente la funcionalidad del controlador, está disponible de fábrica. Esto se aplica tanto a conmutadores como a enrutadores y controladores. No tenemos ninguna suscripción, ni licencias separadas para alguna funcionalidad específica en el software. Solo se licencia el número de puntos de acceso. En el controlador más pequeño, la licencia es para 64 puntos de acceso, en la base ya en el controlador más grande para 128 puntos de acceso. En la diapositiva se ven paquetes de 32 puntos de acceso, de 64 puntos y de 128 puntos de acceso.

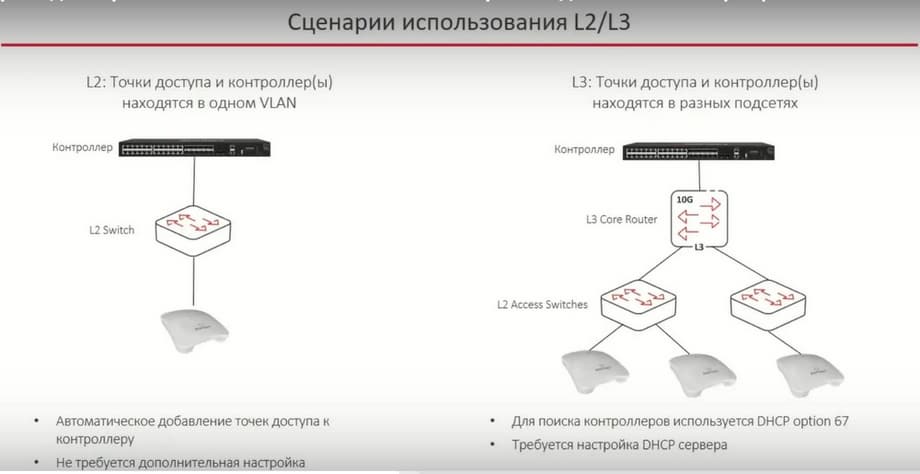

Escenarios de uso L2/L3.

El primer escenario de uso es un simple L2, cuando tanto los puntos de acceso como el controlador o los controladores están en la misma VLAN. En este caso, los puntos de acceso encontrarán automáticamente el controlador, no se requiere ninguna configuración adicional. Este escenario se utiliza en pruebas básicas y en pequeñas instalaciones, cuando tenemos el controlador en algún lugar cercano y se puede colocar en la misma subred con todos los puntos de acceso. Y en el escenario L3, cuando el controlador está en el nodo central y los puntos de acceso solo tienen conectividad L3 con el F-controlador. En este caso, los puntos de acceso deben encontrar la dirección IP del controlador o los controladores. Y esto se hace con un mecanismo bastante estándar a través de la opción DHCP 67. Allí se registran las direcciones IP de los controladores centrales. Aquí, por supuesto, se requerirá la configuración del servidor DHCP, pero esto es una tarea bastante sencilla.

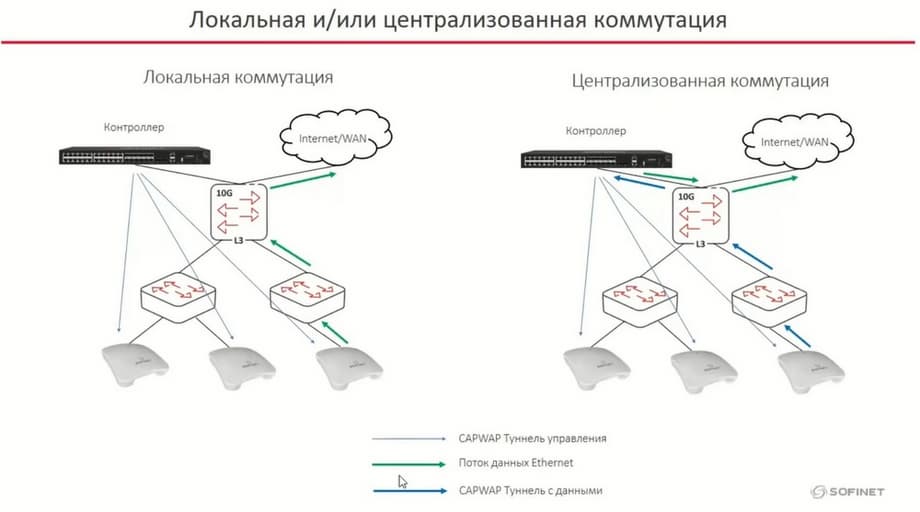

Se admite tanto la conmutación local como la conmutación centralizada del tráfico de usuarios.

A la izquierda en la diapositiva se muestra la conmutación local. El controlador tiene un túnel de administración a cada punto de acceso. Se utiliza el túnel CAPWAP tanto para la administración como para los datos. En un sistema con conmutación local, el flujo de datos del cliente Wi-Fi va directamente por los cables a través del Ethernet ordinario, sin llegar al controlador. Es posible utilizar la conmutación centralizada, cuando el controlador tiene un túnel de administración a cada punto de acceso, pero también el tráfico de los clientes a través del túnel CAPWAP va primero al controlador. El controlador analiza este túnel y luego conmuta, enruta de acuerdo con sus tablas. En nuestro sistema, estos dos sistemas se pueden combinar. Por ejemplo, asignar un SFID separado a la conmutación centralizada. Por lo general, este es algún tipo de tráfico de invitados, que generalmente se lleva al controlador, y el SFID Enterprise ordinario se puede enviar simplemente a la conmutación local para proporcionar un mayor rendimiento, menores retrasos y todo lo relacionado con la optimización del flujo.

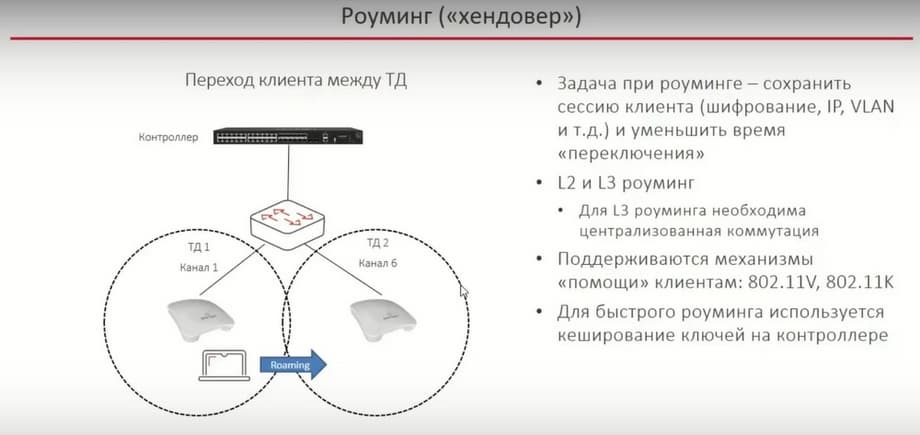

El roaming es el proceso de transición de un cliente entre puntos de acceso. La tarea principal de todo el sistema Wi-Fi es proporcionar al cliente las mismas condiciones, las mismas conexiones a los nuevos puntos de acceso que tenía en el punto de acceso anterior.

Es decir, la tarea es guardar la sesión del cliente, varios cifrados, VLAN, la dirección IP no debe cambiarse en el cliente. En este sentido, tenemos roaming L2 y L3. Roaming L2, cuando el SSID en los puntos de acceso, y los propios puntos de acceso, están en la misma VLAN. L3, cuando tenemos parte de los puntos de acceso, por ejemplo, transmiten Wi-Fi y SSID que ya pertenecen a otras VLAN. Tanto el roaming L2 como el L3 funcionan. Lo único es que para el roaming L3 se requiere conmutación centralizada. Es decir, los SSID que queremos proporcionar con roaming L3 deben tener conmutación centralizada a través del controlador.

Se admiten los llamados mecanismos de "ayuda" a los clientes para que el cliente se determine más rápidamente en la materia prima de radio, qué puntos de acceso tiene cerca, a qué puntos de acceso es mejor cambiar. Y para el roaming rápido, utilizamos el almacenamiento en caché de claves en el controlador. El controlador almacena todas las claves de cifrado de todos los clientes conectados. Esto permite realizar un roaming rápido, cambiar de un punto de acceso a otro.

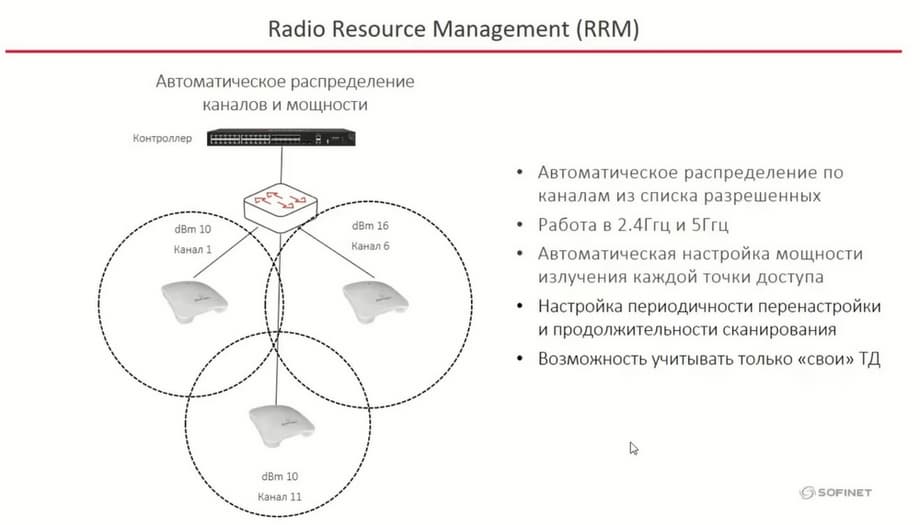

Hay una funcionalidad RRM (Radio Resource Management) integrada.

Esta es la distribución automática de puntos de acceso por canales y la distribución automática de energía en cada interfaz de radio. Después de que RRM funciona, los puntos de acceso se alimentan a la lista de canales de la lista de permitidos, es decir, podemos influir en qué canal puede usar un punto de acceso y cuál no. La funcionalidad funciona en 2,4 GHz y 5 GHz, se utiliza el ajuste automático de la potencia de radiación y el ajuste automático de los canales. El mecanismo RRM es configurable, es decir, se puede habilitar, por ejemplo, una vez al día por la noche o durante el día, o una vez por hora. La frecuencia de activación de RRM se configura.

Naturalmente, es posible tener en cuenta solo sus puntos de acceso al distribuir por canales. Es decir, puede hacer que el sistema no se active cuando aparezcan algunos puntos de acceso de terceros. A menudo sucede que en la oficina millones de vecinos encienden o apagan sus puntos de acceso Wi-Fi. Puede hacer que nuestro sistema no reaccione a esto.

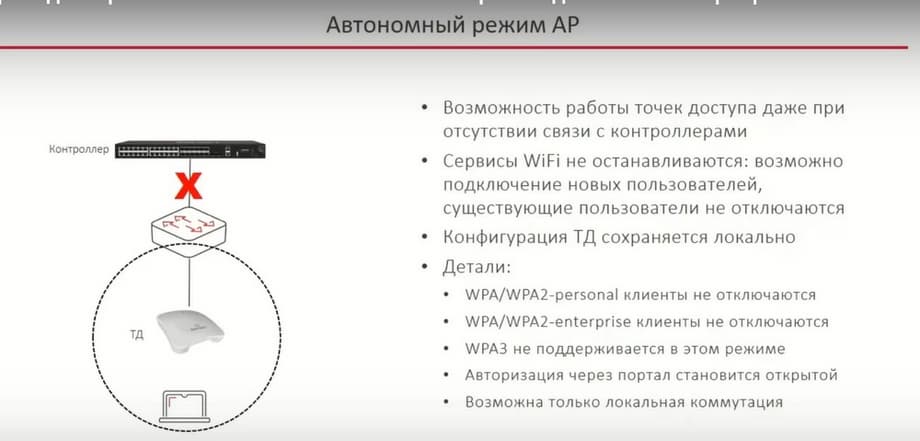

Hay un modo AP autónomo bastante astuto.

En general, un punto de acceso, al menos durante el "despliegue" inicial, debe encontrar un controlador y debe "extraer" su configuración de este controlador. Después de eso, el enlace hacia el controlador, la conexión con el controlador puede interrumpirse. A menudo sucede que nuestro controlador está en algún lugar de la oficina central y el punto de acceso está colgado en un sitio remoto, y no siempre la conexión a este sitio remoto es estable. Incluso en ausencia de conectividad con el controlador, los puntos de acceso siguen transmitiendo Wi-Fi, los puntos de acceso siguen presentando servicios. Los clientes en este momento no se desconectan del punto de acceso. Y los nuevos clientes también pueden conectarse a este punto de acceso. La configuración del punto de acceso en este sentido se guarda localmente en él, es decir, en este caso, el punto de acceso puede incluso reiniciarse, si de repente la energía, por ejemplo, desaparece. Después de que se cargue, en el sitio remoto el Wi-Fi volverá a funcionar. Funcionarán WPA/WPA2, tanto personal como Enterprise. WPA3 no es compatible en este modo. Solo es posible la conmutación local. Esto es natural, ya que no tenemos conexión con el controlador, simplemente no tenemos dónde tunelizar el tráfico con datos. Y la autorización a través del portal se vuelve abierta. Es decir, si teníamos un SSID con autorización del portal en el controlador, entonces tal SSID, en ausencia de conectividad con el portal, esencialmente con el controlador, conectará a todos los que quieran conectarse a Wi-Fi.

Un poco sobre seguridad. Se admite el mecanismo estándar para detectar y suprimir puntos de acceso de terceros, el llamado RogueAP.

Cuando al cliente, por ejemplo, a la oficina, alguien trae un punto de acceso doméstico y comienza a transmitir, por ejemplo, el mismo SSID, o similar al SSID. Por ejemplo, en nuestra oficina, los puntos de acceso transmiten naturalmente en el SSID SOFINET. Entonces, si algún sinvergüenza trae su punto de acceso y escribe SOFINET, por ejemplo, la letra "o" a través de cero o en letras minúsculas, entonces el sistema también funcionará en tal SSID, y también suprimirá tal punto de acceso de terceros. La supresión se produce de forma bastante estándar, se envía un paquete de desasociación hacia el cliente y hacia el punto de acceso.

Es posible usar Whitelist y Blacklist. Este es un mecanismo estándar de lista de acceso por direcciones MAC. Se admite el aislamiento de usuarios entre sí (cableado/inalámbrico). Esto a menudo se requiere en hotspot, para que los clientes no se vean entre sí. Los clientes están conectados a una radio, un punto de acceso, o a diferentes radios en diferentes puntos de acceso. No se verán entre sí.

Bloqueo de IP estática en clientes, puede configurar para que un cliente pueda conectarse a Wi-Fi solo si recibe una dirección IP dinámica de un servidor HTTP centralizado. Si de repente tiene una IP estática, el sistema no conectará a dicho usuario.

Cifrado de tráfico WPA2, este es el cifrado estándar AS-256 y es posible cifrar los túneles CAPWAP desde el punto de acceso al controlador. Cifrado tanto del túnel con datos de usuario como del túnel de administración. Los túneles se pueden hacer cifrados.

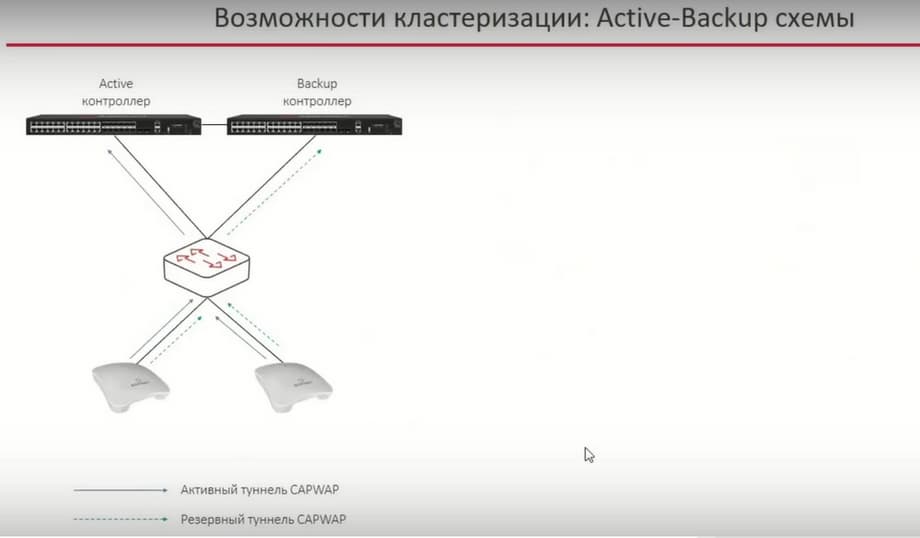

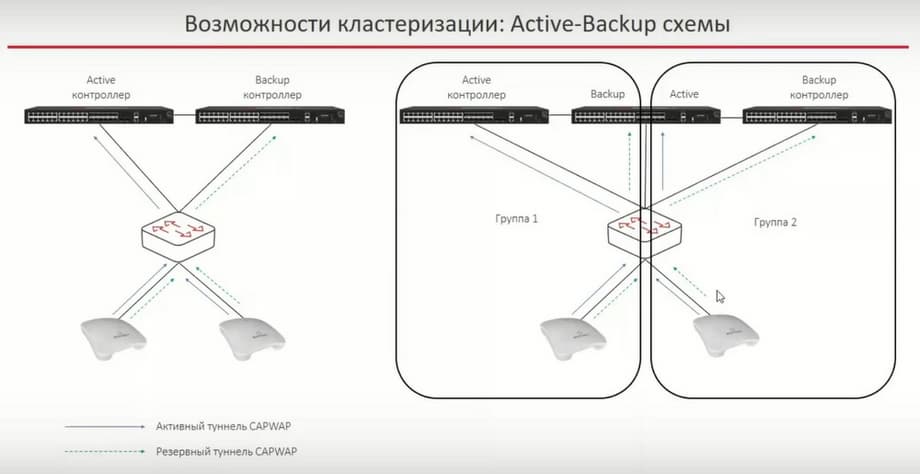

Posibilidades de clustering.

A veces, necesitamos hacer una copia de seguridad del controlador. El esquema más simple y comprensible es el de los controladores en un esquema Activo-Respaldo. Un controlador está activo y tiene un túnel activo desde los puntos de acceso, y al mismo tiempo, cada punto de acceso construye un túnel de respaldo al controlador de respaldo. Pero no se utiliza hasta que el controlador activo se desconecta. Se necesita conectividad IP entre los controladores para unirlos en un grupo de clústeres.

Para instalaciones grandes, la situación es un poco más compleja.

Si no tenemos suficientes capacidades de un controlador, podemos hacer una conexión de varios controladores. El primer grupo de puntos de acceso se distribuye entre el primer y el segundo controlador, utilizando Activo-Respaldo. Otro grupo de puntos, por ejemplo, el segundo, se conecta con el túnel activo principal al controlador central, y el tercer controlador se utiliza como respaldo. Por lo tanto, esta construcción se puede ampliar prácticamente de forma infinita hacia la derecha. Es decir, se puede dibujar un grupo 3, un grupo 4 a la derecha, y así hacer una gran instalación con redundancia de puntos de acceso. Cada punto de acceso individual estará respaldado en dos controladores.

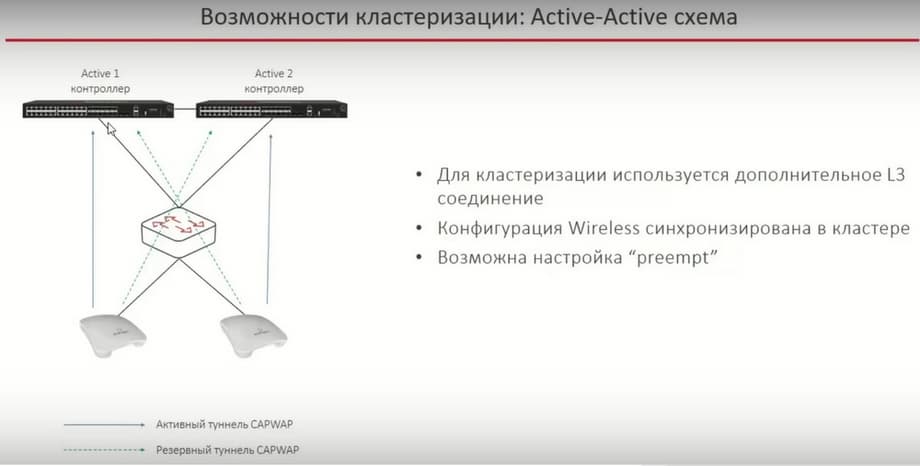

Y la segunda opción para usar la agrupación en clústeres es el esquema Activo-Activo. Básicamente, dividimos nuestros puntos de acceso en dos grupos. Un grupo tiene el primer controlador activo, el segundo de respaldo, y los otros puntos de acceso, por el contrario, tienen el segundo controlador activo y el primero de respaldo.

Al agrupar los controladores en clústeres, se utiliza una conexión L3 adicional. En la diapositiva, esto se presenta simplemente como un enlace. A menudo lo hacen así, simplemente lanzan un enlace adicional. Para no tener que volver a escribir las mismas configuraciones manualmente en el controlador de respaldo, se puede hacer una sincronización desde el controlador principal. Y también es posible configurar la llamada continuidad, cuando el controlador activo se desconecta por alguna razón, todos los puntos de acceso se cambian al de respaldo, y aquí el antiguo controlador activo, por ejemplo, se vuelve a encender. Aquí se puede influir en si los puntos de acceso deben volver a cambiar al primer controlador de respaldo o no. A menudo se desactiva, porque cuanto menos cambios haya en el sistema, más estable será.

Hay que mencionar las capacidades adicionales. Por ejemplo, se admite el balanceo de carga, de dos tipos.

Se diferencian ya sea por el número de clientes o por el volumen de tráfico. Por lo tanto, si en un punto, por ejemplo, hay 10 clientes, y en otro 5, es muy probable que los nuevos clientes se conecten al punto de acceso que tiene 5 clientes. En el caso de que el balanceo de carga esté configurado para conectar nuevos clientes en función del volumen de tráfico, entonces es un poco más interesante técnicamente. Por ejemplo, en un punto de acceso hay 10 clientes, pero no están haciendo nada, y en otro hay 5 clientes, pero todos están viendo videos en 4K, por ejemplo. Y en este caso, los nuevos clientes se conectarán al punto de acceso que esté menos cargado.

Se admite Band Steering. Si un cliente puede conectarse simultáneamente a 2,4 GHz y a 5 GHz, el sistema intentará llevar a esos clientes al rango de 5 GHz.

Desconexión forzada de clientes "débiles". Si un cliente está demasiado lejos del punto de acceso, simplemente lo desasociamos. De esta manera, nuestra celda Wi-Fi deja de degradarse debido a estos clientes "débiles" remotos.

Tenemos soporte para una tecnología llamada "Estadísticas de clientes de terceros para marketing". Es necesaria en los casos en que los puntos de acceso están colgados, por ejemplo, en un centro comercial, y necesitamos ver cuántos clientes tenemos estadísticamente en diferentes días de la semana, cómo se distribuyen por las áreas, cuánto tiempo pasan aquí o allá.

Registro detallado de las conexiones Wi-Fi. En los registros se puede encontrar información sobre cada cliente, cuándo se conectó/desconectó, cuál fue su roaming, etc. De forma predeterminada, esta funcionalidad está desactivada, pero se puede activar, guardando así este historial.

Los puntos de acceso pueden detectar radiación que no es Wi-Fi. Esta es una historia común con todos los dispositivos Bluetooth que están constantemente cerca de los puntos de acceso e interfieren con el espectro de radio.

Se admite la duplicación remota del tráfico inalámbrico con encabezados inalámbricos para la "solución de problemas", para ver los problemas de los clientes durante el roaming. Esto es algo bastante útil. Ahora no es necesario ir al sitio para ver lo que está sucediendo en el espectro de radio, se puede hacer todo de forma remota.

Ilustraciones proporcionadas por el servicio de prensa de SOFINET