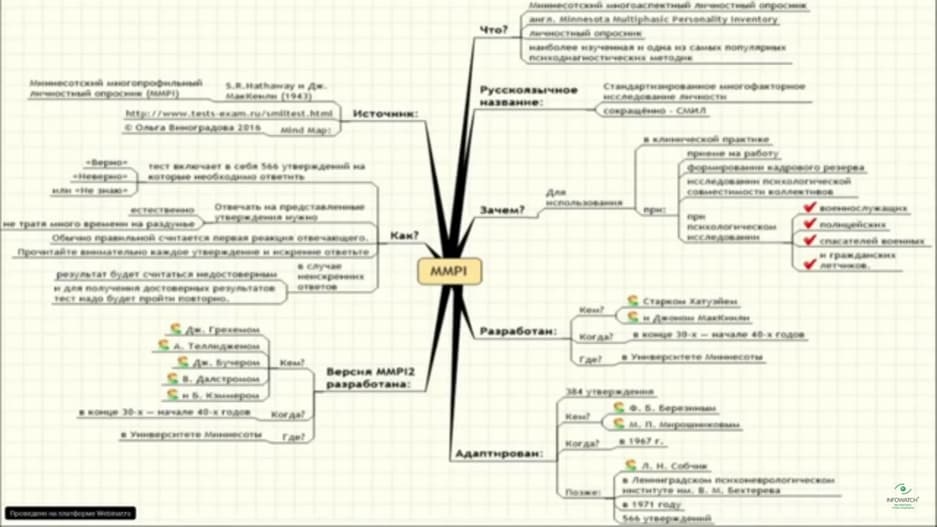

Диагностика персонала связана с психодиагностикой личности, такая информация дает возможность отвечать на различные вопросы относительно этого персонала, при этом используя разные инструменты. К базовому инструменту, который сейчас часто используется в организациях с точки зрения оценки личности, какие риски несет человек, какой потенциал у этого человека, относится комплексный инструмент, который давно себя зарекомендовал и называется он MMPI.

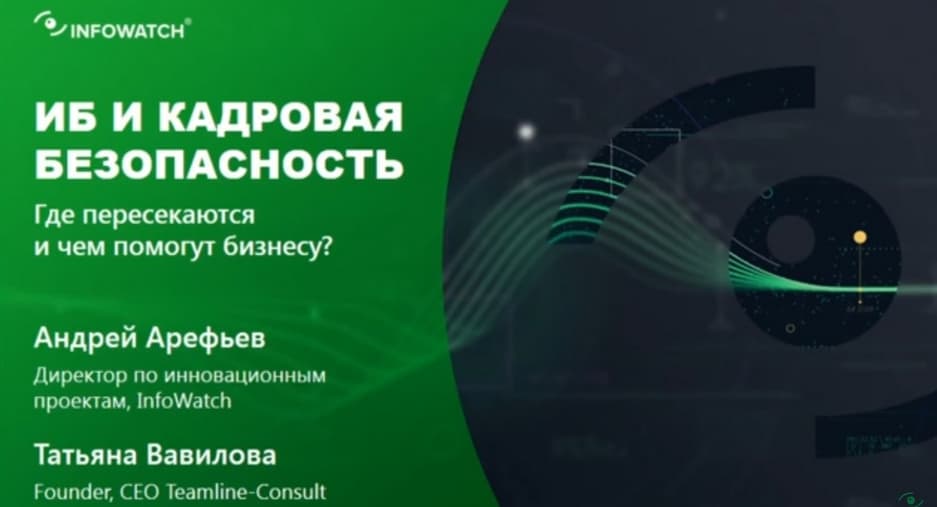

Сегодняшнее мероприятие будет посвящено информационной безопасности в аспекте кадровой безопасности, где они пересекаются и чем могут помочь бизнесу. Вести его будут Андрей Арефьев, директор по инновационным проектам компании InfoWatch и Татьяна Вавилова, основательница компании Teamline-Соnsult.

Сегодня речь пойдет о том, что DLP-системы являются источником больших данных и позволяют делать определенные информационные выводы на основе данных, хранящихся в этих системах. Кроме того, мы поговорим о том, можно ли как-то превентивно работать с сотрудниками, которые потенциально являются источниками всевозможных инцидентов. Как принимать их на работу в плане профилактики нарушений информационной безопасности.

Сегодня речь пойдет о том, что DLP-системы являются источником больших данных и позволяют делать определенные информационные выводы на основе данных, хранящихся в этих системах. Кроме того, мы поговорим о том, можно ли как-то превентивно работать с сотрудниками, которые потенциально являются источниками всевозможных инцидентов. Как принимать их на работу в плане профилактики нарушений информационной безопасности.

Когда и как это можно делать и насколько можно доверять той аналитике, которую возможно получать о сотрудниках разными способами.

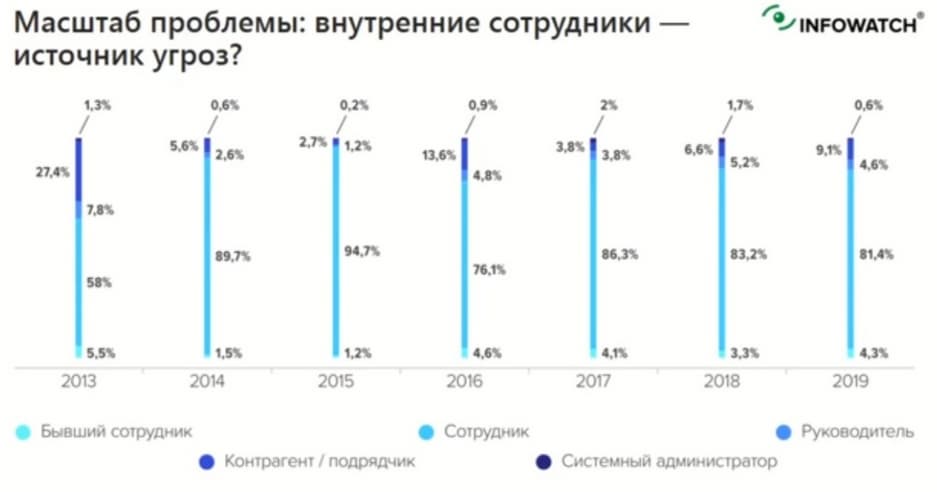

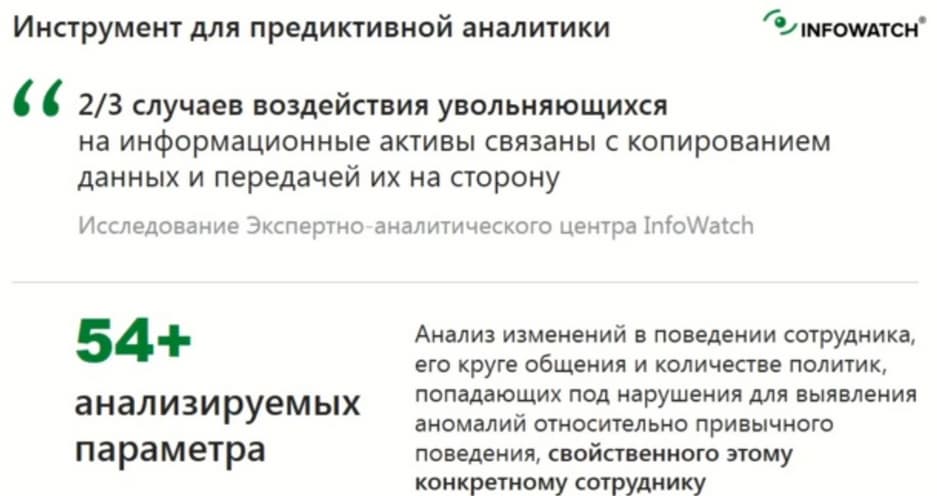

Статистика, изображенная на следующем слайде, получена экспертно-аналитическим центром и доступна публично на сайте InfoWatch.

Основным источником внутренних проблем компаний являются обычные сотрудники. Компания – это те люди, которые в ней работают. Эти сотрудники приносят как пользу, так и вносят потенциальные риски своею деятельностью. Мы сейчас живем в кризисные времена с учетом пандемии короновируса, люди так или иначе должны адаптироваться и рисковать, искать варианты выживания, поэтому степень влияния и степень угрозы, которую представляют собой обычные сотрудники в кризисное время, должны возрастать. Как видно по прошлому году порядка 81% всех инцидентов, связанных с информационными угрозами, составляли обычные рядовые сотрудники. Понятно, что они составляют меньше проблем, чем привилегированные пользователи и руководители, но массовость этого явления дает о себе знать.

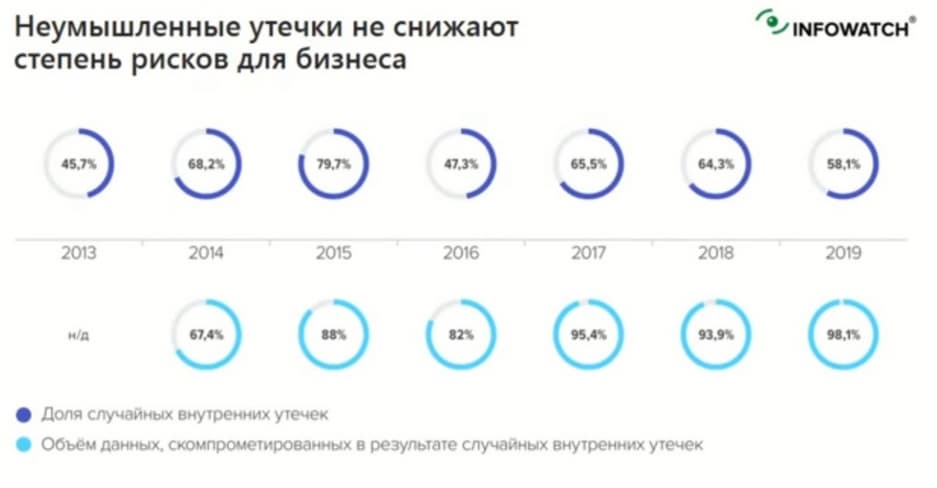

Среди всех зарегистрированных утечек порядка 60% являются неумышленными, т.е. те, которые допускаются сотрудниками необдуманно.

Человеку просто было удобно выгрузить, например, какой-то документ на google-drive или сотруднице сфотографировать свои ногти на фоне секретных документов и выложить их в Instagram. В другой раз служащие секретной части желая поздравить своего коллегу, устроили торжество, засняли все это на видео, в процессе поздравления называли номер военной части, где служил поздравляемый, а потом опубликовали это в социальных сетях. Понятно, что эти сотрудники действовали из благих намерений, но по факту они нарушили закон и разгласили государственную тайну. Достаточно вероятно, что они это делали неумышленно.

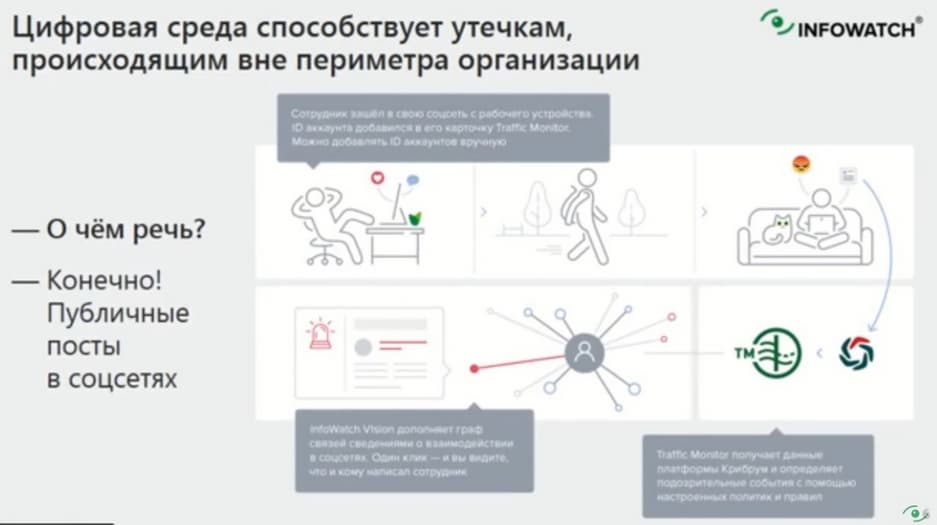

Возникает вопрос, можно ли выявлять такие инциденты? Мы живем в таком мире, в котором все наше окружение как бы подталкивает к тому, чтобы публиковать как можно больше нового и интересного контента. Есть тип людей, которые гонятся за этой модой.

Они стремятся рассказывать всем обо всем, публикуя свои посты в социальных сетях. Все телефоны, гаджеты и приложения, которыми они пользуются, как бы подталкивают их к этому. Посты в соцсетях стали одними из существенных источников утечек. Как же это выявлять?

Компания InfoWatch научилась это делать, она сделала интеграцию своей системы с сервисом Крибрум, который занимается мониторингом публичных постов в социальных сетях. Все что нужно офицеру безопасности с точки зрения нашей системы – это правильно настроить правила, идентифицировать интересных ему сотрудников для наблюдения за ними, а потом поставить их под это наблюдение, после чего офицер будет получать полноценную информацию о нарушениях, связанных с публичными публикациями в соцсетях сотрудниками компании. Кроме того, он получит граф связи взаимодействия сотрудников внутри и вне компании, что скорее всего поможет проводить офицеру более качественное расследование и выявлять те или иные инциденты и сговоры. Что важно в этой истории? На данный момент InfoWatch Traffic Monitor является единственной DLP-системой, которая умеет это делать.

С точки зрения DLP-системы совсем не важно каким образом осуществлялся пост, был ли он сделан с рабочего места или с личного устройства. Если этот пост публичен, то благодаря системе мониторинга мы получим эту информацию, проверенную на нарушения политик и в случае выявления такого нарушения, система сообщит офицеру информационной безопасности о потенциальных нарушениях, чтобы он смог пристально изучить потенциальный инцидент.

Не все же люди склонны к таким действиям? Есть определенные типажи людей, которые более склонны к публикациям, к взаимодействию в соцсетях и есть те, которые менее склонны к таким взаимодействиям, которые потенциально могут приводить к ИБ-инцидентам. Как можно выявлять таких людей на самых ранних этапах, чтобы было понятно, нужно ли брать таких людей на работу на конкретную должность, будет ли он хорошо выполнять возложенные на него функции на конкретной позиции или может быть имеет смысл ему предложить какую-нибудь другую позицию.

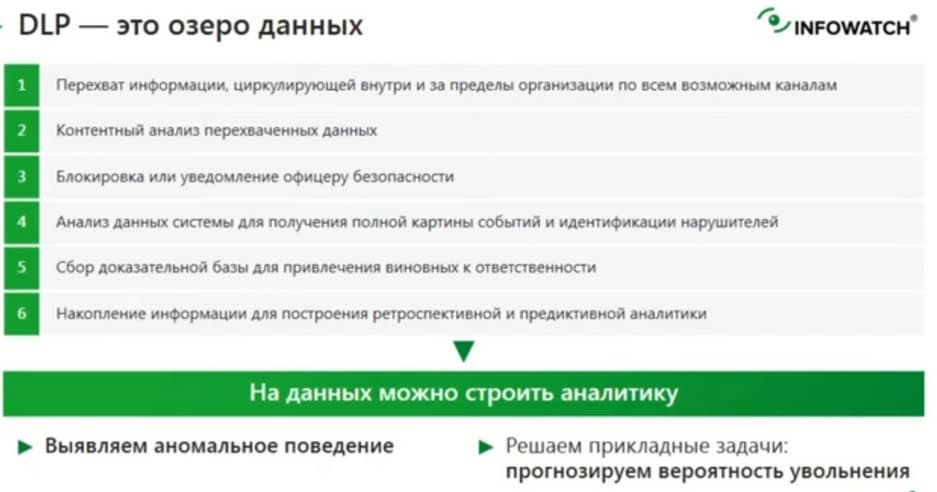

DLP-система фактически занимается контролем всех информационных каналов компании, она собирает всю информацию и на основе контентного анализа выявляет потенциальные утечки информации или занимается блокированием и информированием офицера информационной безопасности о потенциальных утечках.

В любой DLP-системе данные о ИБ-событиях хранятся достаточно долго, за год и даже за 2-3 года, в зависимости от потребностей конкретных клиентов. Они хранятся для того, чтобы иметь информацию для доказательной базы, иметь возможность при необходимости привлекать виновных в инцидентах к ответственности.

Все это приводит к тому, что в DLP-системе собирается огромное количество информации, зачастую это сотни терабайт данных, которые могут быть использованы для ретроспективной аналитики с одной стороны, а с другой стороны для аналитики предиктивной. На основе выявления аномальных поведений можно решать разные прикладные задачи, в частности, прогнозировать вероятность увольнения сотрудника.

В области DLP-систем часто используется термин Big Data, но по мнению Андрея Арефьева, здесь этот термин не уместен, он скорее применим к таким компаниям как Google, Amazon, Microsoft. DLP-система – это скорее озеро локальных данных, которыми владеет конкретная компания, но которое позволяет решать вполне конкретные прикладные задачи. Эти данные дают возможность осуществлять статический анализ этих данных с привлечением технологий машинного обучения, все это позволяет выявлять группы риска и информировать ИБ-офицера для того чтобы он внимательно следил за поведением этой группы во времени.

События, которые в обычной жизни не являются серьезными ИБ-инцидентами, для сотрудника из группы риска может являться признаком серьезного инцидента или мошенничества. Увольняющиеся сотрудники практически все попадают в группу риска, поскольку они наиболее склонны унести с собой какие-то знания, данные и факты, приобретенные на рабочем месте. Выявление таких людей является важной задачей с точки зрения HR, бизнеса и ИБ.

Часто муссируется тема должников или закредитованных людей, которые занимают много денег у сотрудников своей компании. Такой человек, по мнению Андрея Арефьева, потенциально склонен к мошенничеству.

Мы понимаем, что DLP-система, выявляющая только ИБ-инциденты, в современном мире не достаточна. В мире сейчас информационные потоки возрастаю в несколько раз и нагрузка на ИБ-офицеров также во много раз увеличивается, ему нужен инструмент, работающий не только с инцидентами, но и потенциально прогнозирует кто относится к группе риска и фокусирует их внимание на события, связанные с теми или иными людьми.

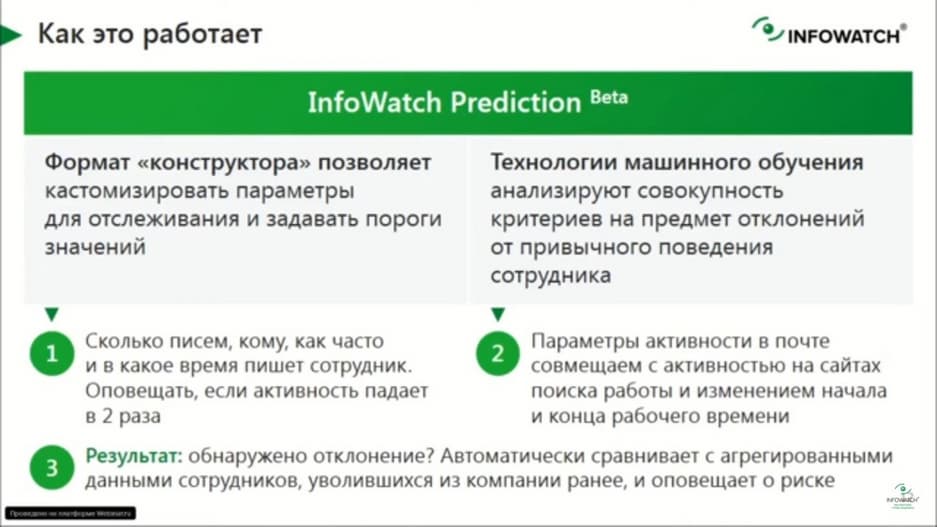

Таким инструментом в случае компании InfoWatch является InfoWatch Prediction. Это продукт, бета версия которого была недавно анонсирована, это инструмент для предиктивной аналитики, анализирующий более 54 всевозможных параметров взаимодействия на основе данных из DLP-системы.

Он анализирует изменения в поведении сотрудников, изменения круга их общения, тем самым выявляя аномалии в отличие от стандартного их поведения, и на основе этого позволяет делать различные прогнозы. В этом инструменте сочетается технология машинного обучения и статистика, реализованная в виде формат-конструктора, которая позволяет адаптировать те или иные метрики под специфику конкретного предприятия или под конкретную группу людей и за счет этого выявлять всевозможные инциденты.

Благодаря этому конструктору можно выявлять инциденты, связанные с выявлением закредитованных людей. Таких людей легко выявлять по статистике отправленных ими писем сотрудникам с просьбой одолжить деньги.

Эти инструменты работают что называется постфактум, мы можем наблюдать что человек склонен к мошенничеству или он закредитован, или он выгорел и склонен искать новую работу. Все это – работа с данными. Можно ли работая с человеком понять его склонности к мошенничеству, к необдуманному поведению в соцсетях. На этот вопрос поможет ответить Татьяна Вавилова и показать нам людей с другого ракурса.

Психодиагностика личности

Далее мероприятие повела Татьяна Вавилова – эксперт и консультант в области оценки персонала и формирования проектных команд, Founder, Teamline-Соnsult.

Татьяна Вавилова уже 7 лет диагностирует персонал, связано это с психодиагностикой личности, такая информация дает возможность отвечать на различные вопросы относительно этого персонала, при этом используя разные инструменты. Диагностика персонала связана с психодиагностикой личности, такая информация дает возможность отвечать на различные вопросы относительно этого персонала, при этом используя разные инструменты. К базовому инструменту, который сейчас часто используется в организациях с точки зрения оценки личности, какие риски несет человек, какой потенциал у этого человека, относится комплексный инструмент, который давно себя зарекомендовал и называется он MMPI.

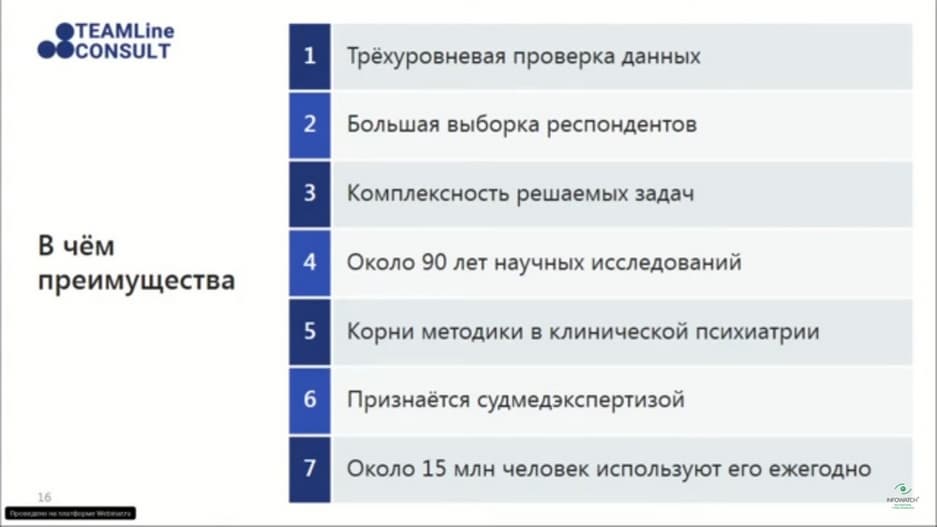

Этот инструмент имеет базовые американские корни, адаптирован в России институтом Бехтерева, он является самой тяжелой артиллерией в тестовой диагностике, которая признается по всему миру, в том числе судмедэкспертизой. В России есть два светлых ума – это Березин Феликс Борисович и Людмила Николаевна Собчек, которые занимаются адаптацией и стандартизацией этого теста.

Это многофункциональный тест, который дает целый комплекс параметров, с которыми потом работают в рамках персонала, как HR так и ИБ-службы. Этот тест в определенной степени может заменить детектор лжи, потому что внутрь теста уже встроены три шкалы для проверки достоверности данных.

Чем хорош этот инструмент, надо понимать, что о нем написано уже несколько тысяч научных работ, он постоянно совершенствуется уже в течение 90 лет и самое ценное что здесь есть – это выборка, – это 15 млн людей, которые ежегодно проходят этот тест.

Здесь можно посмотреть поведенческие факторы риска, потому что такие системы как DLP, они великолепно работают и дают возможность оценить какие есть отклонения в поведении, в коммуникациях, но дальше перед HR вставал вопрос - как правильно разобраться с причинами почему человек так себя ведет. И одно из тестирований позволяет на такие вопросы ответить.

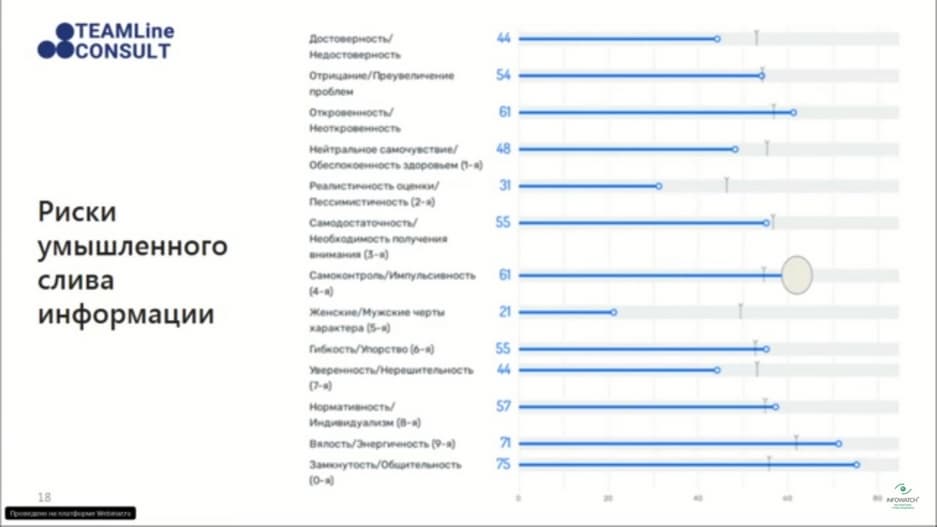

Риски умышленного слива информации

На следующем слайде представлен график, обладает высоким потенциалом риска умышленного слива информации.

1Есть определенные шкалы, отвечающие за девиантное поведение человека, чем выше шкала, особенно, если коэффициент выше 70 баллов, тем ярче это конкретное качество человека проявляется. 4-я шкала «Самоконтроль/Импульсивность» (там кружок) как раз и отвечает за такое девиантное поведение. В сочетании с низкой 2-й шкалой, а значит у человека нет тревожности, то если он поймет, что информация несет определенную ценность, значит в целом для него совершить определенные противоправные действия не составит определенного труда. Это не говорит о том, что человек обязательно что-то сделает. Все зависит от контекста, от того как организована компания. Сейчас речь идет о потенциале, если у человека есть определенные предрасположенности, если перед ним стоит какая-то цель или ему не будет хватать денег и т.д. Для него что-то сделать вне закона может быть некой нормой, но это не значит что этот риск точно выстрелит, а это для того чтобы ИБ-офицер точечно обратил на такого человека более пристальное внимание «в случае если». Если такой человек будет уходить из организации, то скорее всего с ущербом для этой организации. Тут надо следить за базами данных, за логинами и паролями. Если таких людей разозлить, а они обычно людям не доверяют, для них все остальные люди – враги, тогда определенный ущерб достаточно вероятно может быть нанесен компании.

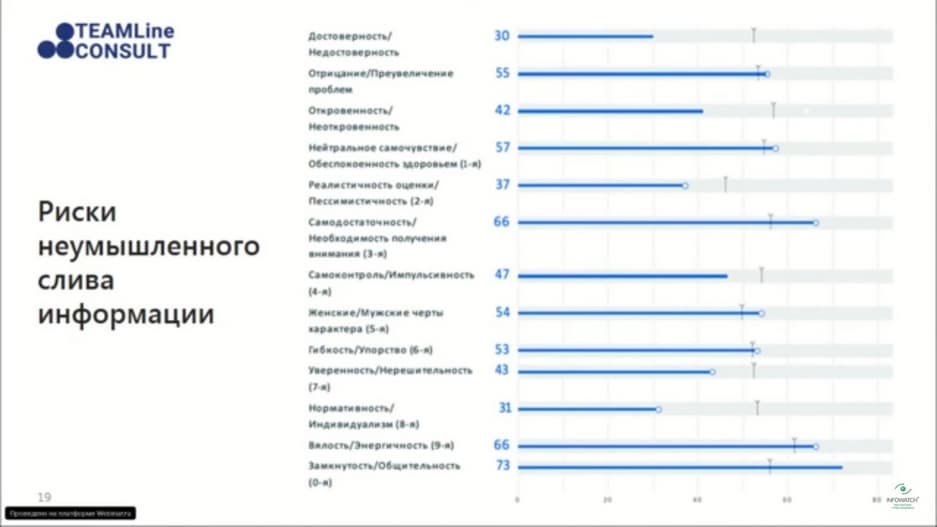

Риски неумышленного слива информации

На следующем слайде представлены риски неумышленного слива информации, которые чаще выстреливают нежели риски умышленного характера. По статистике компании InfoWatch более 60% слива информации имеют неумышленный характер. Возможно, однако, не все умышленные сливы обнаруживаются.

Зачастую люди случайно, совсем не хотя это делать, но тем не менее распространяют информацию являющую конфиденциальной. Есть люди, которые интенсивно работают в соцсетях, им важно быть в центре внимания, чем интересней и ценнее опубликованная ими информация, тем больше они подтверждают свою значимость, а значимость в глазах других людей для них приоритетна, а для некоторых это становится смыслом жизни.

На слайде можно посмотреть на пиковые показатель по шкале номер 3 – «Необходимость получения внимания», те люди, для которых очень важно получать внимание, они очень общительны, они как раз и являются самыми яркими звездами на просторах социальных сетей. Таким людям очень опасно доверять конфиденциальную информацию, потому что они открыты, если у них что-то спросят, то они не хотят выглядеть как-то невыгодно, они не будут говорить, что они что-то не знают, все что знают, очень вероятно - расскажут. На эти шкалы надо обращать особое внимание. Этот инструмент, играющий как оркестр, все же в нем 13 шкал-инструментов, здесь есть важные 3 шкалы, которые чаще всего показывают интересную и достоверную картинку. Здесь встроен своеобразный детектор лжи, это первичные 3 шкалы, но самая сильная из них – это первая шкала сверху. Если показатель более 70-ти баллов – это значит этот человек нам уже целенаправленно врал, он не лоялен. Здесь «достоверность» – 30 баллов, значит результаты тестирования достоверны, значит человек отвечал честно и у него нет в этой модели патернов скрывать информацию. Чем выше шкала недостоверности в организации с работающими сотрудниками, тем ниже эффективность и лояльность. Если же мы берем человека на работу и у него на входе недостоверные показатели, то, если есть конкурс среди людей, то лучше взять другого человека, Если человек врет на входе, значит будет врать в принципе, это его нормальное поведение. Но здесь картина другая, здесь супероткрытый человек, он максимально откровенен, ему очень важно казаться хорошим и при этом он зависим от мнения окружающих, у него высокая потребность в общении, такие люди как раз становятся жертвами социнженеров, выуживающих информацию специальными методами воздействия на людей, втираясь к ним в доверия, задавая вначале различные отвлеченные вопросы. Как вызвать у такого человека доверие? Надо сначала его похвалить: как вы замечательно работаете, как вы таких результатов добились?.. и т.д. И затем с такого человека можно снимать практически любую нужную информацию.

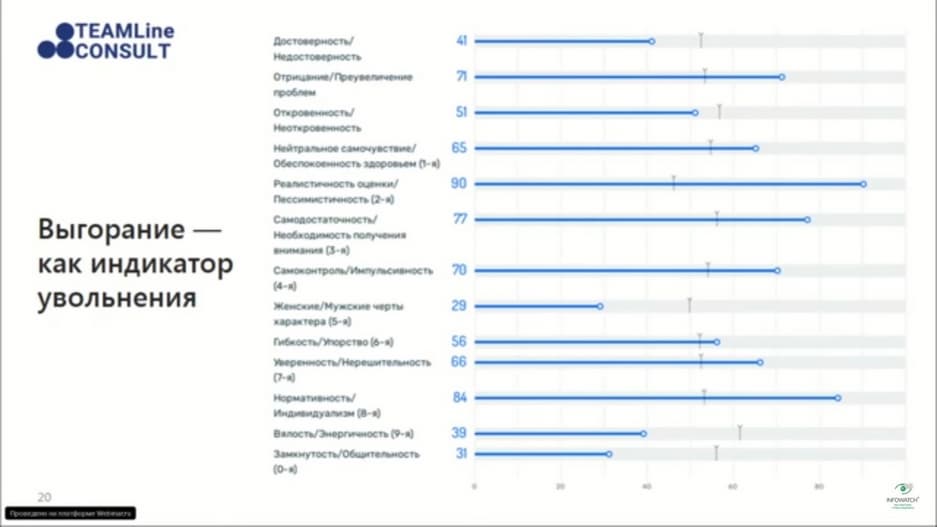

Фактор риска – выгорание

Синдром выгорания официально признан болезнью. Количество людей с выгоранием становится от года к году все больше.

Пиковые показатели в этих шкалах появились в пандемию. Это и не удивительно, поскольку выгорание – это невозможность долгое время справится со стрессом. Само выгорание, как таковое, бизнес не волнует, но надо понимать, как только человек выгорает, эффективность его работы падает, а затем скорее всего следует увольнение: его увольняют либо он сам увольняется. Какие шкалы отвечают за выгорание? Если вторая шкала уходит за 70 баллов – это говорит об устоявшемся депрессивном состоянии, он давно пытается подавить стресс. И есть прямая корреляция между 2-й шкалой и шкалой «Энергичность», которая в норме должна быть 70, а она у него – 39 баллов. Это прямо говорит о выгорании человека. Если посмотреть как у него выполняется KPI, то мы увидим отрицательную динамику. HR следует поговорить с сотрудников, чтобы определить что происходит с человеком и дальше вырабатывать какие-то треки. Таким людям тяжело будет работать на управленческой позиции.

Но если с таким профилем мы видим ИТ-специалиста, то такой профиль можно допустить, он для таких сотрудников является достаточно частотным профилем, но тем не менее надо снижать нервно-психическое напряжение, иначе у человека будут нарушаться когнитивные функции, память и концентрация, и он станет неэффективен для вашей организации. Все что выше 70 – это значит с этим нужно работать.

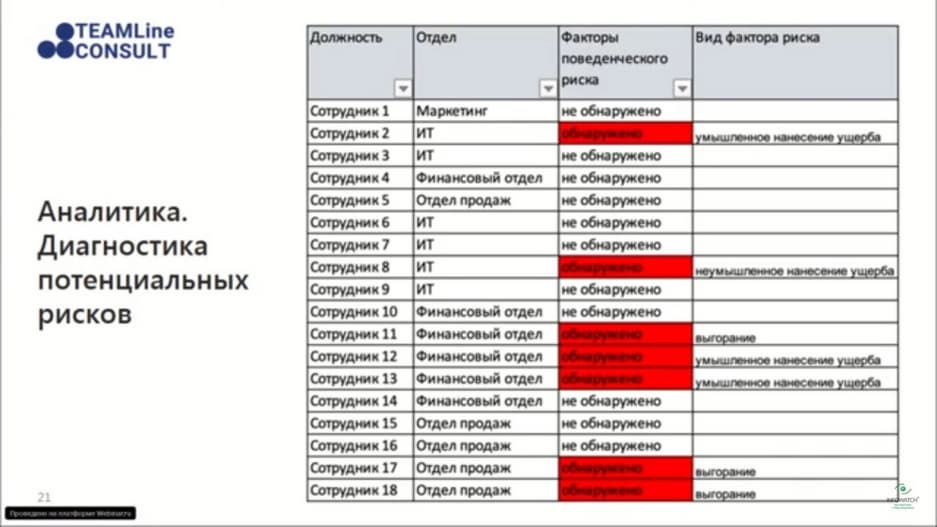

Факторы риска в аналитике

Вот как могут выглядеть факторы риска в аналитике.

«Умышленное нанесение ущерба» – это направляется в ИБ-службу для контроля и наблюдения за этими сотрудниками, а выгорание направляется в HR-департамент.

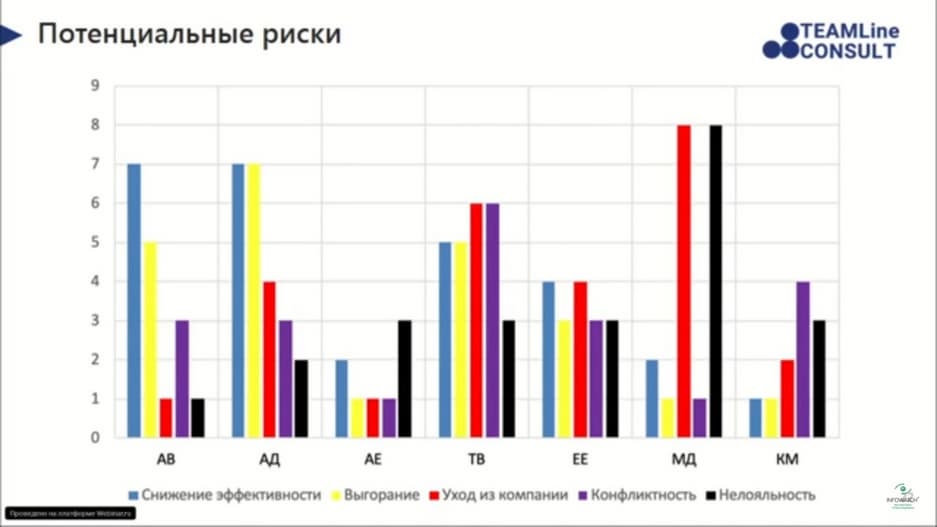

На следующем слайде представлено несколько факторов риска. Снижение эффективности и ее динамика, выгорание, уход из компании, уровень конфликтности, нелояльность тоже влияет на эффективность.

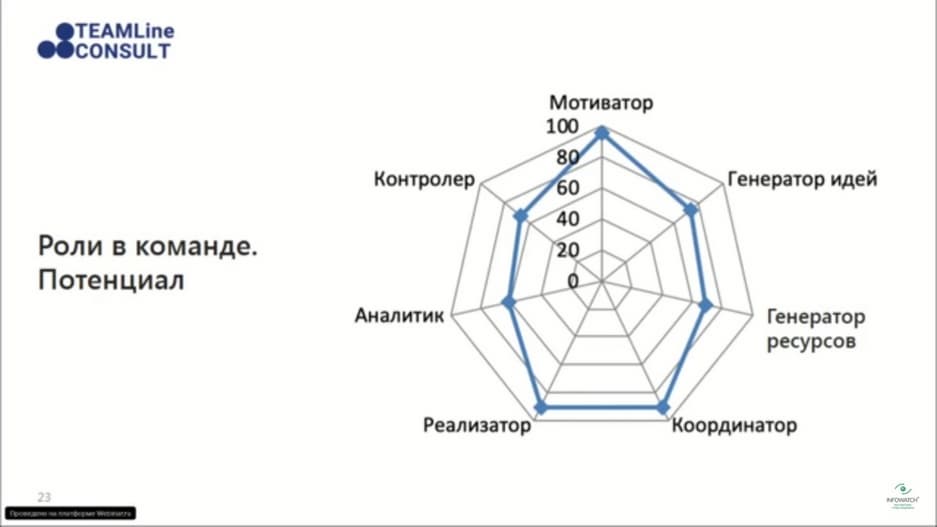

На следующем слайде даны данные о потенциале сотрудников. Для работы с потенциалом можно использовать не только психодиагностику, очень хорошо коррелируют тесты на интеллекты, карты профессиональных интересов, функциональные карты, которые помогают выявить разрыв между «хочу-могу-делаю».

На базе всего этого можно оценивать насколько эффективно используется потенциал сотрудника, где он сам себя видит, может ли он в этом направлении работать и так далее. Самая дорогая ошибка во многих компаниях, это когда очень хорошего специалиста ставят на руководящую позицию. А он по своим качествам абсолютно не подходит для руководящей работы, он хороший специалист, великолепный эксперт, которому равных нет, и чаще всего это не траектория развития, а траектория риска, когда мы не получаем ни руководителя, ни хорошего специалиста. А хорошим специалистам шаг назад делать очень тяжело. Нужно оценивать, есть ли у человека руководящий потенциал, можем ли мы ему выстраивать карьерный трек так, что мы его берем на специалиста, инвестируем в него деньги, а потом ставим на руководящую должность или может лучше он будет расти по горизонтали и максимум что мы можем ему предложить и где он себя будет комфортно чувствовать – это позиция наставничества. А руководящая позиция должна обладать совершенно другими качествами и чаще всего они обычно конфликтуют с качествами специалиста.

Роли в команде можно оценивать с помощью комплексного тестирования. На вышерасположенном слайде оценивается сотрудник. Он хорошо может мотивировать, координировать и реализовывать, у него все отлично с коммуникациями и с лидирующими качествами, а вот там где нужно что-то проконтролировать, сесть, посидеть и подумать, проработать стратегию, придумать новые идеи, тут скорее всего у него будут сложности. Тут понятно где этого человека можно эффективно задействовать, он отличный мотиватор, он хорошо может начать проект, собрать для его реализации команду, это точно – для него.

Тестирование MMPI

Тестирование MMPI осуществляется следующим образом. Отправляется ссылка на почту респонденту-сотруднику, он заходит по ссылке на сайт, там у него появляется инструкция и опросный лист, в течение 30-40 минут респондент отвечает на вопросы. Там ответы очень простые: да или нет. Вопросы личностные, проективного характера, то есть, если в каких-то тестах ты понимаешь, как ты ответишь, то какой будет результат на выходе, то в этом тестировании это сделать практически невозможно, поскольку вопросы проективные и не сильно понятно на что они влияют. После 40 минут вы в своем личном кабинете получаете развернутую автоматическую интерпретацию по результатам тестирования, и с потенциалом, и с факторами риска, и с положением в команде и так далее.

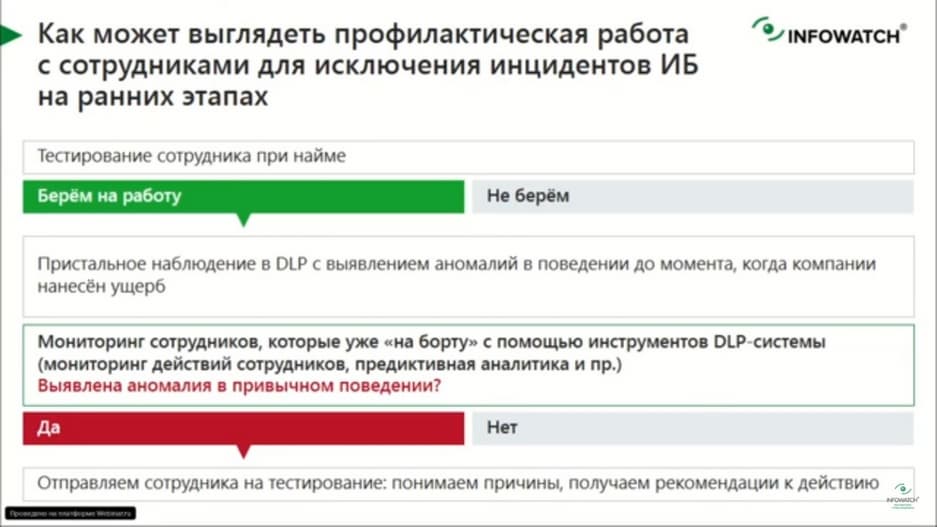

Профилактическая работа

К кадровой безопасности надо подходить комплексно. Надо понимать кого вы берете на работу, для этого нужно проводить полноценное комплексное тестирование таких кандидатов. Человек, который хочет попасть в вашу компания, он претендент и пройдет такие тестирования без всяких проблем, в результате вы получите более-менее объективную картину. Через это тестирование ежегодно проходят миллионы людей, значит используемая методика достаточно качественная.

23__как_может_выглядеть.jpg