Мероприятие серии «ПРОдемо: Лаборатория программных решений» — специального проекта команды OCS Soft. В рамках встречи Травкин Александр, пресейл-инженер OCS, представил обзор решения Kaspersky SD-WAN.

Сегодня мы будем говорить о SD-WAN, решении лаборатории Касперского.

По SD-WAN у нас на складе есть 6 аппаратных аплайенсов, которые мы можем вам предоставить для самостоятельного тестирования.

А в самом нашем ЦОДе расположен управляющий компонент, к которому вы сможете подключиться и испытать данное решение.

Что же такое SD-WAN? В первую очередь это решение для построения распределенных сетей, которые должны быть надежными, масштабируемыми и безопасными. Решение состоит из специальных маршрутизаторов, которые называются в терминологии Касперского CPE или ViewCPE. Они устанавливаются в офисы, филиалы, точки продаж, ЦОД. Также решение состоит из интеллектуальной системы управления. Она представляет собой оркестратор и контроллер, которые устанавливаются в головной офис, либо же устанавливаются в ЦОД. Все маршрутизаторы подключаются к интеллектуальной системе, и она ими управляет.

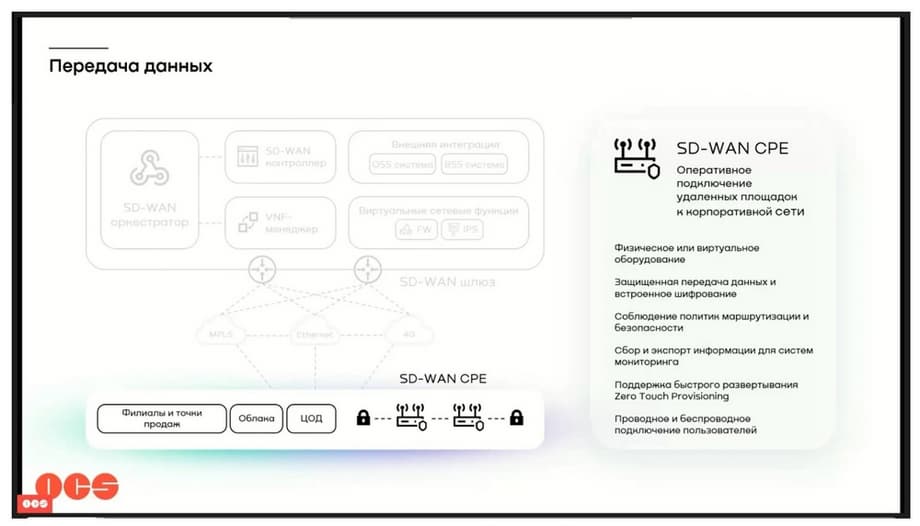

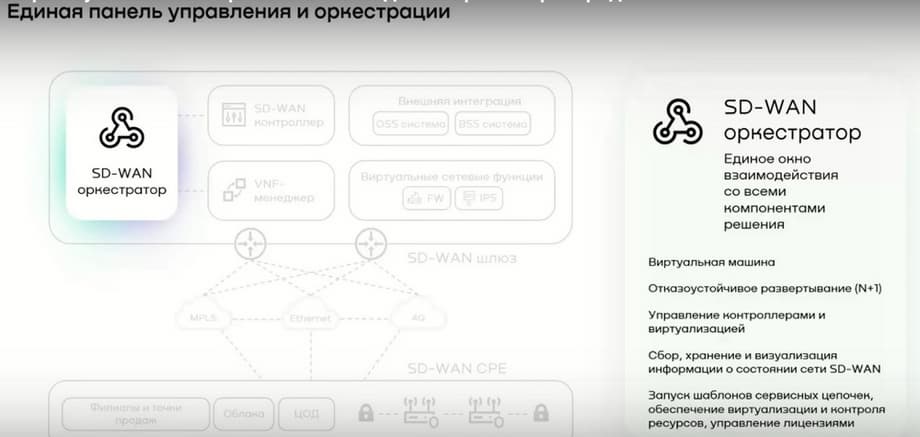

Что же обеспечивает SD-WAN? В первую очередь это быстрое подключение новых объектов, поддержку различных каналов связи и их комбинаций. То есть шлюз с SD-WAN может работать с Ethernet, MPLS, LTE-каналами. SD-WAN позволяет упростить управление сетью. SD-WAN обеспечивает надежность сетевых подключений и централизацию политик безопасности и сетевых настроек посредством шаблонизации. Верхнеуровневая архитектура SD-WAN выглядит следующим образом. Мы пройдемся отдельно по каждому уровню для того, чтобы у вас появилось представление о том, как это все вместе работает. Потому что компонентов здесь действительно много.

Начнем с нижнего уровня. Это SD-WAN CPE, которые устанавливаются в филиалы и точки продаж. Они обеспечивают оперативное подключение удаленных площадок к корпоративной сети.

Шлюзы могут быть представлены в виде физического или виртуального оборудования. В их задачи входят защищенная передача данных и встроенное шифрование. Замечу, что, начиная с версии 2.3 поддерживаются ГОСТ-алгоритмы шифрования. Также в список их задач входит соблюдение политик маршрутизации и безопасности. Т.е. создаются шаблоны, которые вешаются на устройство, и за счет этого соблюдается единство политик. Также они обеспечивают сбор и экспорт информации для систем мониторинга. В данном случае это ZABEX, которая будет находиться в центральном офисе или ЦОД. Поддерживают функционал быстрого развертывания Zero Touch Provision и обеспечивают проводное и беспроводное подключение пользователей. Две модели это CPE module 1 и module 2, у них есть модули Wi-Fi.

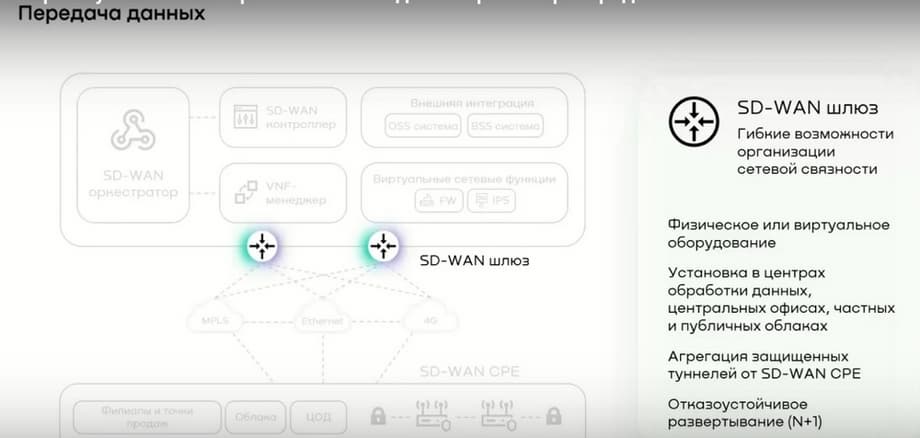

Это SD-WAN шлюз. По сути это та же самая CPE, которая находилась на уровне ниже. Дело в том, что у нее просто другая роль в топологии сети. Также это может быть либо физическим, либо виртуальным оборудованием.

Здесь уже можно говорить про отказоустойчивое развертывание, таким образом есть поддержка VRRP для сценария Active Standby. Если мы хотим реализовать сценарий Active-Active, то здесь это уже разруливается на уровне протоколов динамической маршрутизации. Например, за счет использования OSPF. Данные устройства устанавливаются обычно в центрах обработки данных, в центральных офисах или в частных публичных облаках. Они обеспечивают агрегацию защищенных туннелей от нижестоящих CPE.

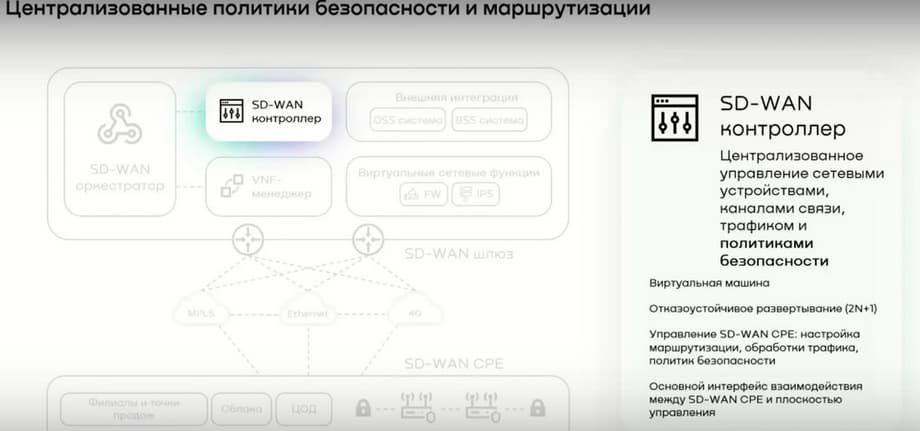

Перейдем к управляющим компонентам. Это SD-WAN-контроллер. Именно он формирует все таблицы коммутации, таблицы маршрутизации, он обеспечивает построение туннелей и по протоколу Open Flow, он спускает данные настройки на SD-WAN шлюзы. Также controller обеспечивает управление политиками безопасности. В типовом сценарии это виртуальная машина, здесь также есть возможность развернуть его отказоустойчиво.

Тут уже используется режим (2N+1). И, еще раз повторю, это основной интерфейс взаимодействия между SD-WAN CPE и плоскостью управления.

VNF-менеджер, что это такое? Нередко возникает ситуация, когда нужно провести, например, потоковую фильтрацию трафика, данной возможностью шлюзы Касперского SD-WAN не обладают. Здесь идеально подойдет Next Generation Firewall и можно создать сервисную цепочку, которая будет включать потоковую проверку трафика. Как это реализуется? Есть универсальные CPE устройства, на которых возможно разворачивать виртуальные аплайенсы нужных машин того же самого Next Generation Firewall. Или можно, например, в ЦОД на виртуальной машине развернуть тот же самый Next Generation Firewall и при помощи в VNF-менеджера настроить цепочку прохождения трафика именно через него. Это также виртуальная машина, есть возможность отказоустойчивого развертывания (N+1). И по его основным задачам, как мы и проговорили, это управление сетевыми функциями и контроль инсталляции, активации, масштабирования, обновления и терминирования виртуальных сетевых функций.

И теперь переходим к SD-WAN-оркестратору. Это Management Plane решение, единое окно взаимодействия со всеми его компонентами, потому что именно из SD-WAN-оркестратора вносятся настройки в CPE, которые затем переходят к контролеру, а контроллер уже спускает настройки в сторону SD-WAN-шлюзов.

Также SD-WAN -оркестратор управляет VNF-менеджером. Обычно это также виртуальная машина, развертывается в отказоустойчивом режиме (N+1), управляет контроллерами и виртуализацией. Также он собирает на себе телеметрию, полученную от SD-WAN шлюзов и обеспечивает запуск шаблонов сервисных цепочек.

Теперь поговорим о недостатках традиционных решений при организации WAN. Здесь можно выделить три основные проблемы. В первую очередь, это недовольные клиенты и сотрудники.

Они могут быть недовольны по нескольким причинам. Первая из них – это задержки в сетевых подключениях. Вторая - зачастую плохое качество работы бизнес-критических приложений. И третья – это длительное время устранения проблем. Вторая проблема – это дыры в сетевой безопасности за счет отсутствия единой политики. Так как в филиалах используется большое количество сетевого оборудования, соответственно, на каждом настраиваются аксесс-листы, и уже со временем за ними становится все сложнее и сложнее следить, потому что некоторые перестают использоваться, про них забывают. При удалении какого-либо аксесс-листа может просто отказать сервис, либо мы создаем дыру в сетевой безопасности, что очень даже критично. И третья ключевая проблема – это затраты на поддержку и обслуживание, так как 85% изменений в сети настраиваются именно вручную, а это долго, дорого и не оптимально. И, что самое важное, есть риск допущения ошибок в конфигурации, которые в свою очередь могут привести к вышеописанным проблемам, когда клиенты и сотрудники недовольны из-за того, что плохо работают приложения и сервисы. Также могут возникнуть дыры в сетевой безопасности, что может привести к финансовым и репутационным потерям.

И сейчас мы сравним классические WAN-сети с решением Касперский SD-WAN. Можно сказать что здесь я соотношу недостатки WAN-сетей и каждый недостаток соотносится с преимуществом решения Касперский SD-WAN. И, если в классических WAN-сетях проблема в том, что мы долго подключаем новые офисы, то в SD-WAN это всё автоматизировано за счёт функции Zero Touch Provision. Если в классических сетях для того, чтобы обеспечить высокую скорость на WAN-канале, мы вынуждены использовать дорогие MPLS-каналы, или же, например, мы хотим улучшить качество работы какого-то бизнес-критичного приложения, то в Касперский SD-WAN надежность соединения можно обеспечить даже на обычных Ethernet-каналах за счет механизмов дубликации.

И, если в классических сетях каждое устройство управляется отдельно, это отдельный control plane, отдельный Management plane, то в решении Касперский SD-WAN всё управление происходит централизовано из-под интерфейса администратора. Для управления классическими сетями необходимы специалисты в каждом филиале, а для управления Касперский SD-WAN достаточно одного или двух специалистов для управления абсолютно всей сетью. Ну и недостаток в классических WAN-сетях – это бреши в безопасности. А в Касперский SD-WAN это закрывается тем, что за счет шаблонов мы можем на группу устройств залить идентичные политики безопасности, и там достаточно просто интегрируются средства защиты и другие сетевые сервисы.

Подводя итоги, Касперский SD-WAN – это быстро за счет того, что у нас есть автоматизация при подключении новых филиалов, за счет того, что один сотрудник может управлять всей SDN-фабрикой. И третье преимущество — это удобно. За счет того, что есть встроенные интеллектуальные механизмы обработки трафика, например, в случае каких-либо проблем с каналами, все переключения происходят в автоматическом режиме, и зачастую на это тратится около одной секунды.

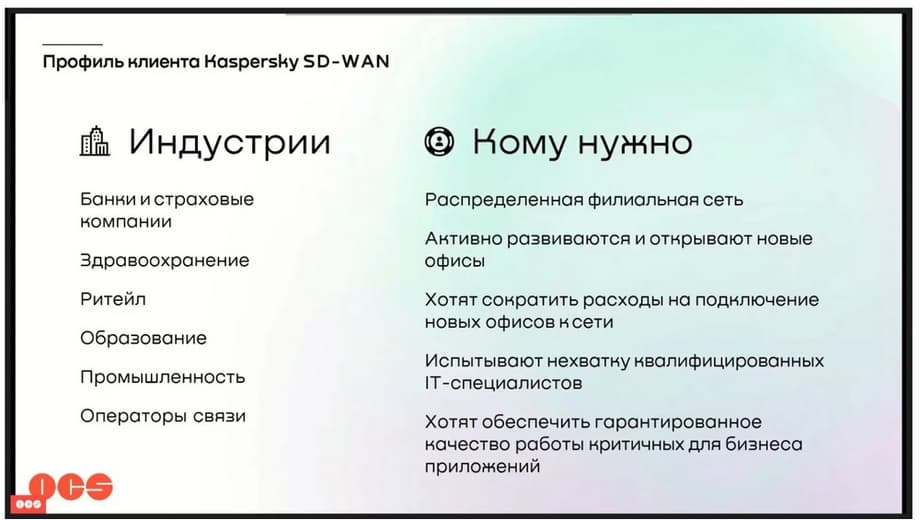

Теперь поговорим о том, какие задачи помогает решить Касперский SD-WAN. Здесь мы поговорим о профиле возможного клиента.

Если все вышесказанное обобщить, то можно сказать, что SD-WAN подходит тем, у кого есть большая распределенная филиальная сеть, для тех клиентов, у которых активно развиваются и открываются новые офисы и филиалы, для тех, кто хочет сократить расходы на подключение новых офисов к сети. Еще он подойдет тем, у кого имеется нехватка квалифицированных IT-специалистов, и тем, кто хочет обеспечить гарантированное качество работы бизнес-критичных приложений. По индустриям это могут быть банки, страховые компании, здравоохранение, крупный ретейл, организации сферы образования, промышленности и операторы связи, которые могут предоставлять SD-WAN как сервис.

Здесь уместно поговорить о каких-то примерах. Начнем с крупной сети магазинов. Это крупный ретейлер, который закупал каналы у провайдера для включения внутренних сервисов. И внедрение SD-WAN помогло ретейлеру ежегодно экономить порядка 165 млн рублей на каналах связи.

Второй пример – это крупная банковская сеть. Она столкнулась с заменой старых банкоматов. И при традиционном подходе к построению WAN-сетей весь процесс перехода на новые банкоматы занимал обычно несколько лет. При внедрении SD-WAN, подключение новых банкоматов стало быстрым. Подключали порядка 50 банкоматов за сутки, и то это было ограничение логистики, и процесс внедрения ускорился в несколько раз. Примерно за 3 месяца всё внедрили. И третий пример – это организация, которая обеспечивает производство минеральной воды. Очень часто внутри организации возникали кейсы с проблемой в настройке оборудования, постоянно приходили заявки, что что-то не работает. И внедрение SD-WAN позволило существенно сократить проблемы в сети, т.к. в данной организации в основном все проблемы были из-за неправильной цепочки настройки оборудования.

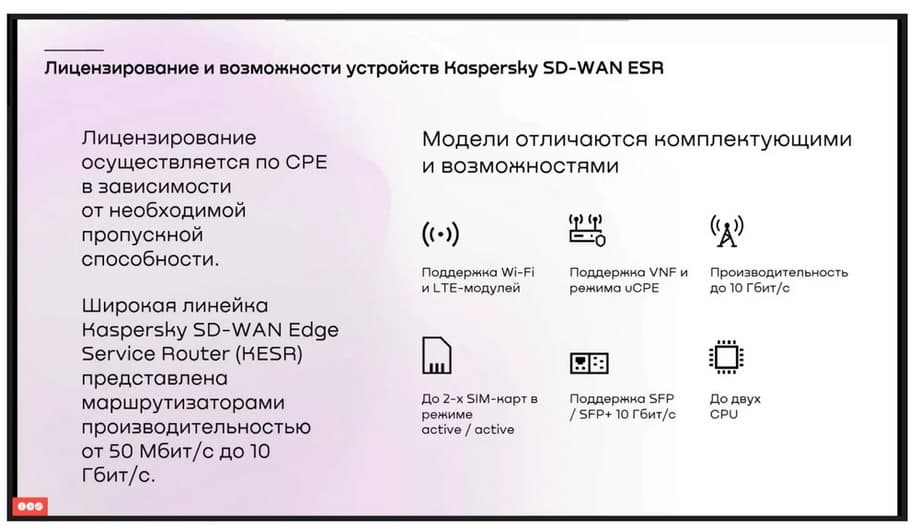

Теперь несколько слов про политику лицензирования, о том, как оно осуществляется. Лицензирование происходит по CPE в зависимости от пропускной способности и от требуемого функционала. Допустим, у нас сеть из 50 устройств, которым требуется 50 мегабит в секунду, одно устройство, которое должно на себе агрегировать все каналы, допустим, гигабит в секунду, и, нам нужно будет приобрести 50 лицензий на первую партию устройств и одну лицензию для второго устройства.

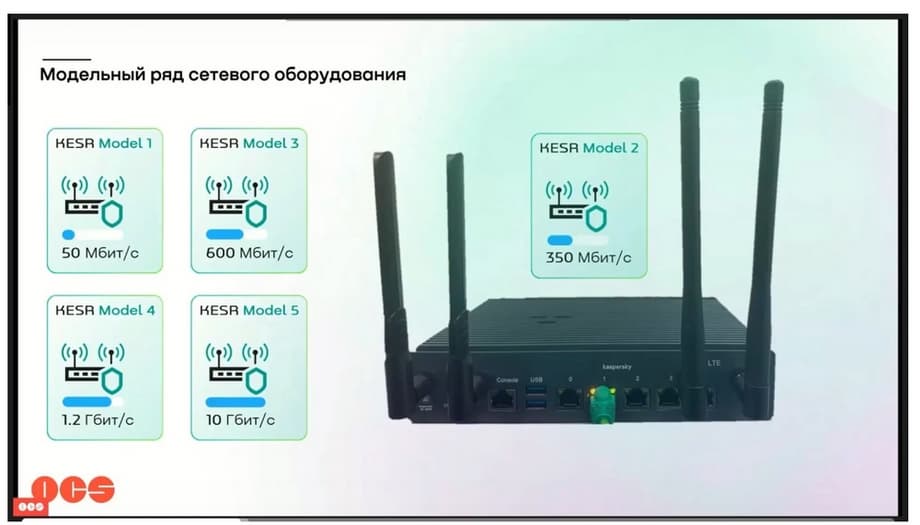

Теперь немножко о моделях. Выделено 5 моделей из шлюзов SD-WAN. Первые две модели поддерживают Wi-Fi и LTE. Более старшие модели, 4 и 5 поддерживают функцию VNF и режим uCPE. Пятая модель обладает производительностью до гигабит в секунду в режиме шифрования и с включенными правилами DPI. На первых двух моделях есть возможность установить SIM-карты и использовать WAN-канал LTE.

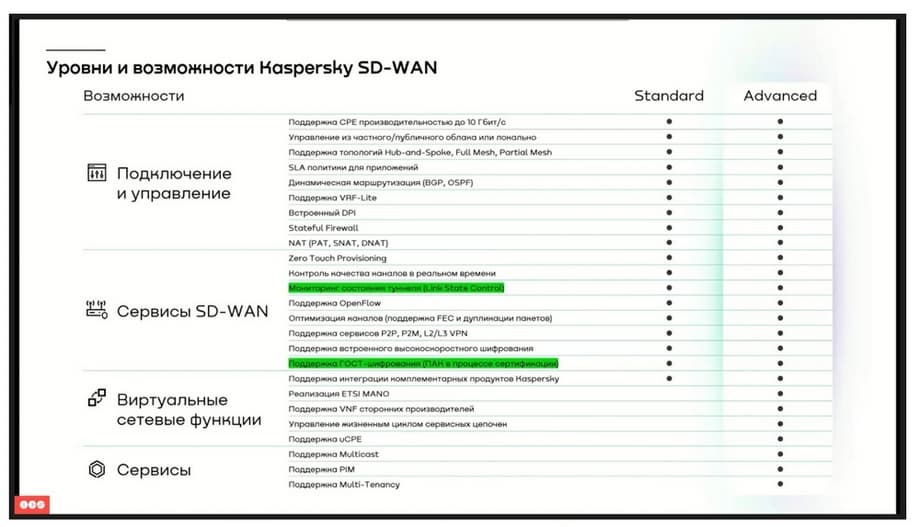

Здесь я проговорю также по лицензированию, по возможностям решения. Выделяются два типа – Standart и Advanced. Для закрытия потребностей типового заказчика на самом деле будет достаточно функционала Standart. Т.к. Advanced включает в себя поддержку «мультитеннантнони», что, нужно в основном операторам связи, и поддерживается работа с мультикастом.

Зелёным выделено некоторые пункты специально, т.к. данные пункты появились в новой версии SD-WAN, версии 2.3.

Модельный ряд сетевого оборудования представлен перед вами.

Производительность первой модели на WAN составляет 50 Мбит в секунду, для второй модели производительность существенно выше – это уже 350 Мбит в секунду. Для третьей модели пропускная способность еще выше – 600 Мбит в секунду. Четвертые и пятые модели самые производительные, соответственно, 1,2 и 10 гигабит.

Подытожим ключевые возможности Kaspersky SD-WAN.

В первую очередь это централизованное управление всем решением и функционал «мультитенантности». Во-вторых, это шаблоны Zero Touch Provisioning, которые позволяют автоматизировать процесс подключения нового устройства и исключать человеческие ошибки. В-третьих – это возможность отказоустойчивости и резервирования с приоритетом к трафику критичных для бизнеса приложений. В-четвертых – это возможность балансировки по нескольким каналам связи. Например, у вас может быть шлюз, у которого четыре WAN-канала, и все четыре будут работать в режиме Active-Active. И есть возможность интеграции решений сетевой безопасности как виртуальных сетевых функций.

Теперь подробнее пройдемся по возможностям Zero Touch Provisioning, посмотрим, какой алгоритм его работы.

Например, закупается CPE устройство, которое отправляется в центральный офис. Администратор добавляет данное устройство в инвентарь и привязывает уникальный идентификатор устройства внутри системы. После этого он генерирует URL-ссылку и отправляет уже и шлюз, и ссылку сотруднику в филиал. Удаленный сотрудник включается по Wi-Fi к устройству либо посредством проводного соединения, вводит данную ссылку, и устройство автоматически подключается.

Механизм Forward Error Correction, который используется для улучшения SLA канала связи за счет избыточного кодирования пакетов.

Здесь на рисунке это отчетливо видно, то что мы отправляем 4 пакета, четвертый теряется, и за счет того, что мы избыточно кодируем, один какой-нибудь потерянный пакет может быть восстановлен.

Далее, дублирование пакетов. По сути, функция предназначена абсолютно для того же, для работы с некачественными и нестабильными каналами связи. Единственное отличие, что дублирование пакетов возможно только в сценариях, когда у нас используется два и более каналов связи на CPE устройстве. Если у нас два и более каналов, то мы можем использовать дубликацию или можем даже их комбинировать. Но здесь важно заметить, что при использовании данных механизмов производительность устройства будет чуть ниже, потому что данные механизмы влияют на CPU.

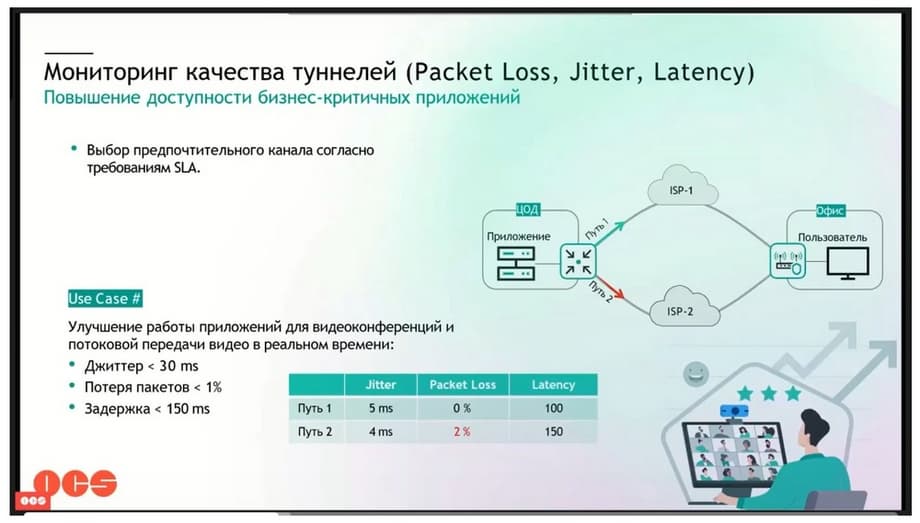

Мониторинг качества туннелей. Мы можем отслеживать Packet Loss, Jitter, показатели задержки. Всё это возможно благодаря тому, что в overlay используется Ginev, в котором можно передавать дополнительные поля. Это показатели качества каналов.

То есть, например, мы можем выставить какие-то пороговые ограничения, например, мы хотим использовать канал, на котором Jitter менее 30 мс, показатель потерь менее 1%, задержка менее 150, и каналы, которые не удовлетворяют выставленным требованиям, будут отбрасываться из пути передачи.

Амортизация с учетом контекста тоже похожий функционал. Здесь мы, например, за счет движка DPI можем выделить конкретные приложения и сказать, что данные приложения должны ходить по, например, первому-второму каналу.

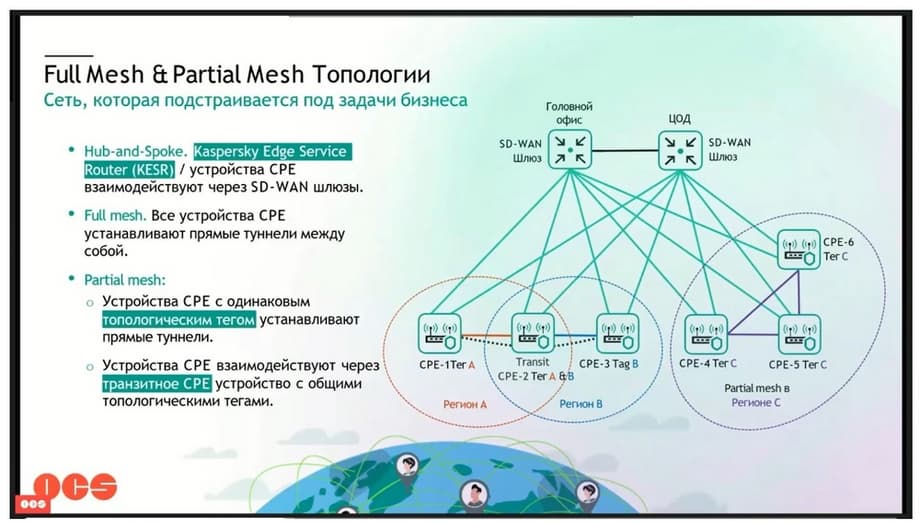

И очень гибкая работа с топологиями сети.

Мы можем реализовать абсолютно любую топологию. Можем, как, например, знакомым всем DMVPN реализовать hub-and-spoke, можем, точнее, DMVPN на первой фазе, можем реализовать Full Mesh, можем организовать партии All Mesh. Все это достаточно легко конфигурируется.

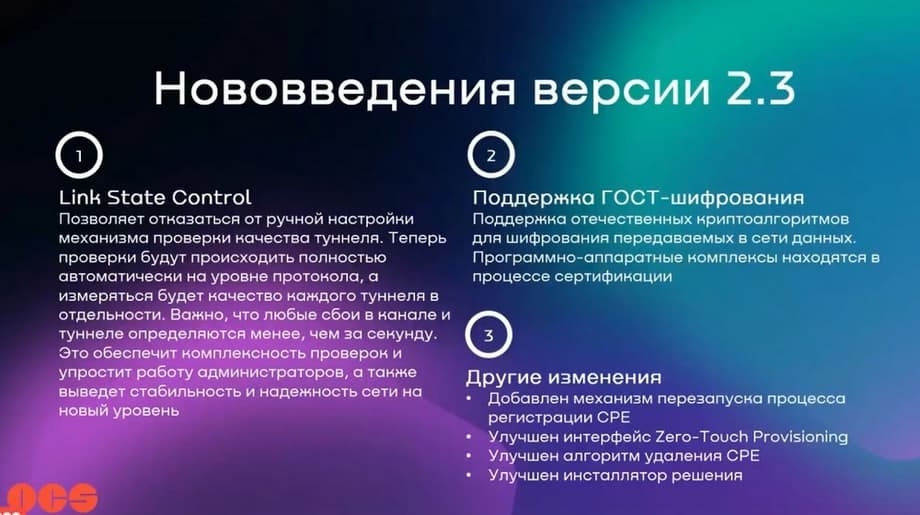

Коротко расскажу о нововведениях версии 2.3, которая недавно вышла. Здесь хочется сразу отметить то, что появилась поддержка ГОСТ-шифрования, которую очень многие заказчики просили.

Во вторую очередь появился механизм Link State Control, который позволяет намного быстрее обнаруживать какие-либо проблемы с каналами связи, потому что до этого именно контроллер обеспечивал определение того, что, например, на канале высокая задержка. Сейчас это всё работает уже на CPE и сбои детектируются намного быстрее, и могут быть обнаружены быстрее, чем за секунду. И были также другие изменения, которые направлены на улучшение user experience, т.е. добавлен механизм перезапуска процесса регистрации шлюза, улучшен интерфейс Zero Touch Provisioning улучшен алгоритм удаления CPE, и теперь при удалении автоматически сбрасываются настройки шлюза, и улучшен инсталлятор решений.

Иллюстрации предоставлены пресс-службой Kaspersky