Evento del proyecto especial del equipo de OCS Soft: "PROdemo: Laboratorio de soluciones de software". En la reuni\u00f3n se habl\u00f3 sobre el tema: "Cyber Backup v17. Resumen de las funciones de la nueva versi\u00f3n".

En el evento, los ponentes contaron: qu\u00e9 hay de nuevo en la v17 y los elementos principales de la interfaz de gesti\u00f3n del cl\u00faster de la base de datos PostgreSQL basado en Patroni.

Alexander Kalinin, experto t\u00e9cnico de la empresa OCS, comenz\u00f3 su relato sobre la versi\u00f3n 17 de Cyber Backup, que se lanz\u00f3 en junio de este a\u00f1o. OCS tiene un sitio web del «Departamento de software de infraestructura y seguridad de la informaci\u00f3n». En el sitio web se pueden ver casi todos los stands de demostraci\u00f3n que hay en la cartera de la empresa. Todos estos stands de demostraci\u00f3n se han implementado sobre la base de un centro de datos de demostraci\u00f3n.

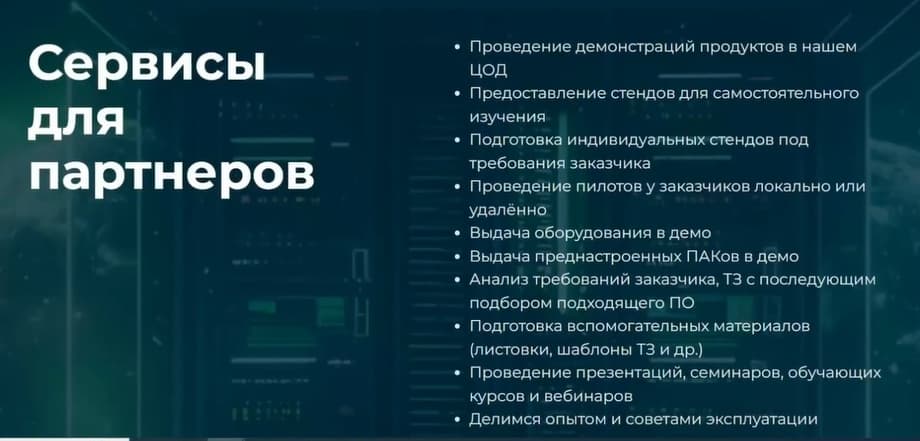

Se trata de tres plataformas, 65 servidores, 14 TB de memoria operativa, tarjetas gr\u00e1ficas NVIDIA. Y damos acceso a los stands de demostraci\u00f3n mediante la tecnolog\u00eda VDI o algunos recursos, aplicaciones independientes. Y sobre la base de este centro de datos mostramos una serie de servicios para los socios.

Tambi\u00e9n preparamos stands individuales a petici\u00f3n del cliente. Podemos llevar a cabo proyectos piloto de forma local o remota. Proporcionamos equipos. Tenemos un grupo de servidores. A veces instalamos algo en estos servidores, por ejemplo, zVirt m\u00e1s Cyber Backup. Esto es lo que se denomina un PAK, que tambi\u00e9n se puede preparar. Y una serie de actividades est\u00e1ndar, como el an\u00e1lisis de los requisitos del cliente, el an\u00e1lisis de las especificaciones t\u00e9cnicas con la posterior selecci\u00f3n del software adecuado, la preparaci\u00f3n de materiales auxiliares, como folletos, plantillas de especificaciones t\u00e9cnicas, etc. Y, por supuesto, realizamos presentaciones, seminarios, cursos de formaci\u00f3n, seminarios web. Compartimos experiencias y consejos sobre el uso de nuestros productos.

Volvamos a los stands de demostraci\u00f3n.

Todas las plataformas de virtualizaci\u00f3n populares ZVirt, Brest de Astra, Basis.DynamiX, SpaceVM, VMmanager, HOSTVM, ROCA Virtualization, Alt Virtualization, Cyber Infrastructure e incluso Container.

VDI es un poco m\u00e1s peque\u00f1o, pero tambi\u00e9n hay menos soluciones en el mercado. Puede pulsar el bot\u00f3n "m\u00e1s informaci\u00f3n", ver algunas capturas de pantalla de la consola de gesti\u00f3n, si est\u00e1 prevista en el sistema, tal vez algunos informes, etc. Puede ver el escenario de la demostraci\u00f3n, la composici\u00f3n del stand, es decir, sobre la base de qu\u00e9 plataforma, virtualizaci\u00f3n, todo esto se implementa. Y puede pulsar el bot\u00f3n "reservar" todo esto, y su deseo de reservar un stand se enviar\u00e1 a Telegram. Nos pondremos en contacto con usted y hablaremos de este tema.

A continuaci\u00f3n, Alexander Sevastyanov, experto t\u00e9cnico de la empresa OCS, continu\u00f3 la presentaci\u00f3n sobre Cyber Backup, sus capacidades, varias diapositivas se dedicar\u00e1n a la nueva versi\u00f3n 17, descubriremos qu\u00e9 hay de nuevo.

Cyber Backup tiene una arquitectura cliente-servidor de tres componentes. Hay un servidor de gesti\u00f3n que almacena todos los ajustes, supervisa la ejecuci\u00f3n de todas las operaciones, registra los dispositivos, realiza la supervisi\u00f3n, proporciona una interfaz web, etc.

Los agentes se instalan en servidores cliente y estaciones de trabajo. Los agentes realizan directamente las operaciones de copia de seguridad y restauraci\u00f3n. Una caracter\u00edstica de los agentes es que pueden funcionar independientemente del servidor de gesti\u00f3n. Si el servidor de gesti\u00f3n no est\u00e1 disponible, los agentes saben qu\u00e9 hacer y realizar\u00e1n su trabajo seg\u00fan lo programado, haciendo copias de seguridad, por ejemplo.

Los nodos de almacenamiento no son una parte obligatoria, pero en algunos casos son necesarios. Por ejemplo, si se utiliza la tecnolog\u00eda para la duplicaci\u00f3n durante la copia de seguridad, durante el almacenamiento de copias de seguridad, para la catalogaci\u00f3n, para el cifrado y para la compatibilidad con bibliotecas de cintas. En estos casos, es simplemente necesario. Pero, por lo dem\u00e1s, puede servir como servidor multimedia, aunque, seg\u00fan afirman los colegas de Cyberprotect, a\u00fan no es un servidor multimedia completo, pero en un futuro pr\u00f3ximo prometieron mejorarlo. Cyber Backup proporciona protecci\u00f3n para una gran cantidad de cargas de trabajo diferentes. Se trata de varios sistemas operativos. Por supuesto, tradicionalmente se admiten Windows y sus diversas ediciones. Ahora, por supuesto, Linux es relevante, varios Linux tanto occidentales, como Red Hat, Ubuntu, como de producci\u00f3n nacional. Naturalmente, se trata de Astra Linux SE, Alt Linux 9, REDOS, etc. Admite copias de seguridad de varias aplicaciones, varios sistemas de virtualizaci\u00f3n. El sistema de virtualizaci\u00f3n es ahora muy relevante. Tenemos una lista bastante grande de sistemas compatibles. Los modernos sistemas de virtualizaci\u00f3n nacionales tambi\u00e9n son totalmente compatibles. Se trata de Zvirt, Rosa. En la versi\u00f3n actual se ha iniciado la compatibilidad con Basis.DynamiX. Un gran n\u00famero de aplicaciones, bases de datos. Se trata de Postgres, en primer lugar, MSSQL, MariaDB. Tambi\u00e9n se trata de sistemas de correo: Exchange, Communigate Pro, Mail y otros sistemas.

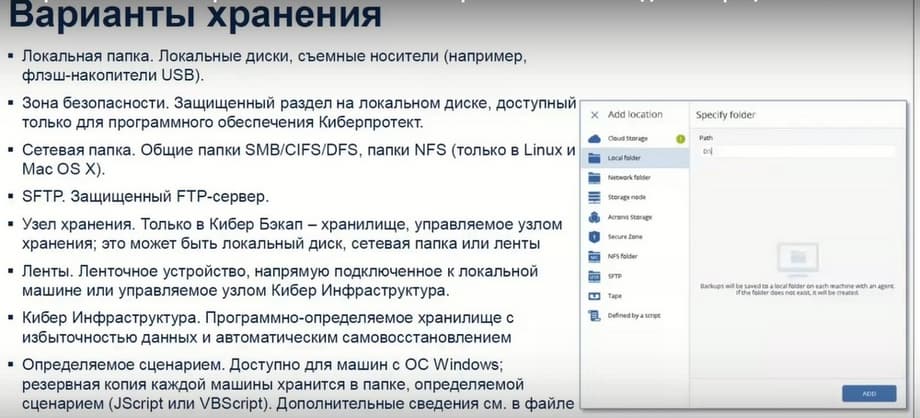

\u00bfQu\u00e9 opciones de almacenamiento ofrece Cyber Backup? En primer lugar, se trata de una carpeta local y una carpeta de red. A trav\u00e9s del nodo de almacenamiento, puede hacer copias de seguridad en cualquier otro dispositivo conectado al nodo de almacenamiento. Otra opci\u00f3n interesante que ofrece la empresa Cyberprotect es el uso de Cyber Infrastructure como almacenamiento. Cyber Infrastructure es, en realidad, un almacenamiento definido por software con redundancia de datos y autorrecuperaci\u00f3n, que se construye a partir de servidores de arquitectura est\u00e1ndar con discos en su interior. Es decir, se combinan de 3 a 10 o m\u00e1s servidores. Sus recursos de disco internos se combinan en un \u00fanico almacenamiento. Y all\u00ed puede gestionar la redundancia de datos, de modo que si falla un servidor con discos o incluso dos o m\u00e1s servidores, los datos seguir\u00edan estando disponibles. La ventaja es que puede construir un almacenamiento r\u00e1pido y conveniente a partir de servidores de arquitectura est\u00e1ndar. E incluso, tal vez, a partir de servidores antiguos. Es decir, si los nuevos servidores r\u00e1pidos y potentes se utilizan en la producci\u00f3n, entonces a partir de los servidores antiguos con discos se puede construir dicho almacenamiento y almacenar all\u00ed los datos. Y este almacenamiento funciona de forma bastante f\u00e1cil, r\u00e1pida y muy eficaz con Cyber Backup.

Compatibilidad con bibliotecas de cintas. La biblioteca de cintas admite varias funciones que proporciona Cyber Backup, como la detecci\u00f3n de cintas, el inventario, el seguimiento de la capacidad restante, la limpieza de cintas, las utilidades de comprobaci\u00f3n, etc. En particular, se admiten la multiplexaci\u00f3n y el multi-streaming. Aunque, por supuesto, todav\u00eda hay ciertos puntos que hay que tener en cuenta. Por ejemplo, el multi-streaming durante la restauraci\u00f3n todav\u00eda no se podr\u00e1 utilizar, aparentemente. Porque, a pesar de que se puede leer desde varias cintas, pero durante la restauraci\u00f3n desde el nodo de almacenamiento, los datos se transmiten a los agentes a trav\u00e9s de un canal. Y por lo tanto, todav\u00eda hay trabajo por hacer. No en vano escriben que en la versi\u00f3n 17 hubo mejoras, pero tambi\u00e9n en las futuras versiones, creo que habr\u00e1 mejoras en t\u00e9rminos de compatibilidad con bibliotecas de cintas.

La deduplicaci\u00f3n se utiliza principalmente en la fuente. Se calcula una suma hash en la fuente del bloque de datos y, en consecuencia, se comprueba la disponibilidad del mismo bloque de datos ya en el almacenamiento. En la segunda etapa, la deduplicaci\u00f3n se utiliza en el nodo de almacenamiento. Se comprueban los bloques de datos para determinar su singularidad. Aqu\u00ed ya estamos hablando de deduplicaci\u00f3n global, es decir, deduplicaci\u00f3n con los datos que llegaron al nodo de almacenamiento desde otras copias de seguridad. La deduplicaci\u00f3n revela la singularidad de los bloques con la presencia de los mismos bloques en otras copias de seguridad.

Pero, en lo que respecta a la tecnolog\u00eda de deduplicaci\u00f3n, los especialistas de la empresa Cyberprotect recomiendan utilizar esta tecnolog\u00eda con precauci\u00f3n debido a que no siempre da ventajas. Por ambas partes requiere recursos adicionales. Aumentan los requisitos de hardware para el nodo de almacenamiento, se necesita espacio adicional para las bases de datos de deduplicaci\u00f3n, y por lo tanto surge una cierta carga adicional en el procesador. Por lo tanto, es necesario probar y ver.

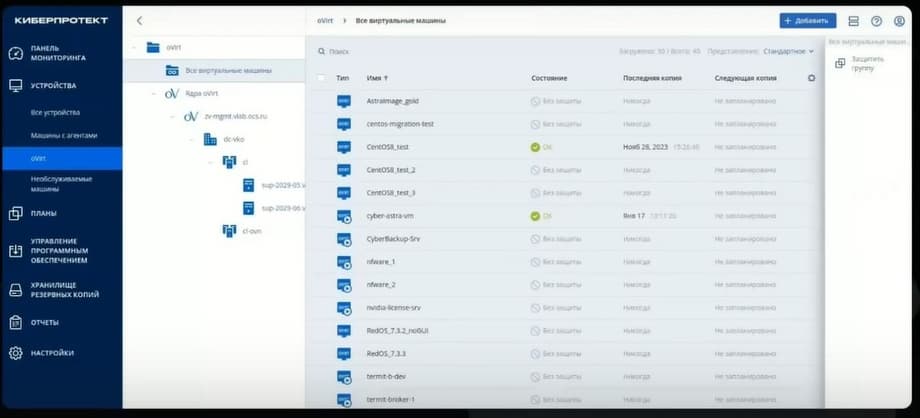

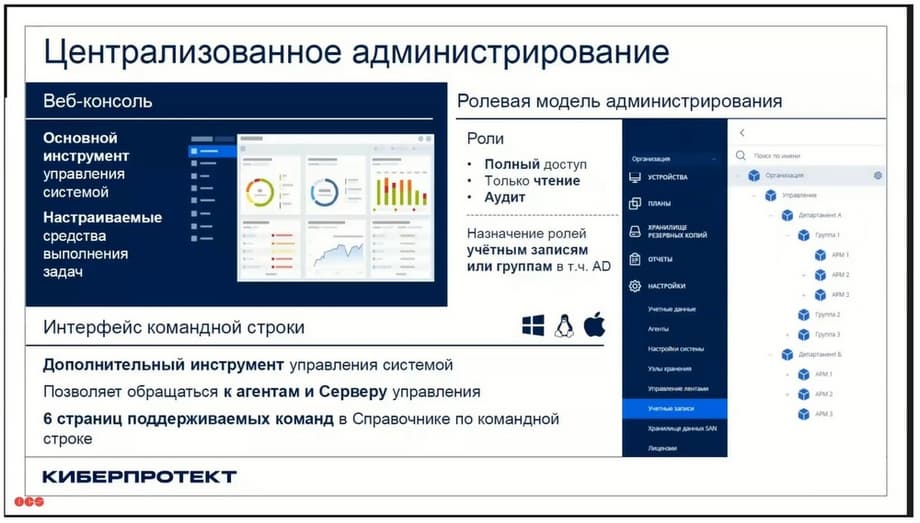

Administraci\u00f3n centralizada. Existe una consola web con capacidades bastante amplias. Permite ver toda la informaci\u00f3n sobre el sistema, sobre los dispositivos, sobre las reglas. Cabe se\u00f1alar que la consola web permite crear varios administradores, asignar varios roles a los administradores. Es decir, puede haber un administrador con un conjunto completo de derechos y privilegios, o puede haber un administrador o usuario al que s\u00f3lo se le permite leer. Por ejemplo, puede ser un empleado del departamento de seguridad de la informaci\u00f3n. Tambi\u00e9n existe un rol \u00fatil de auditor, que ve de forma limitada lo que est\u00e1 sucediendo en el sistema.

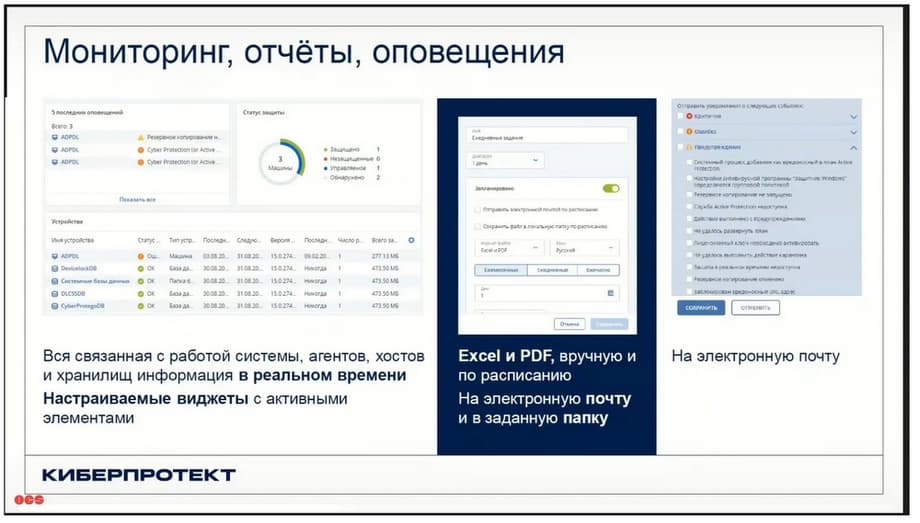

Supervisi\u00f3n, informes, alertas. La consola web tiene un panel de informaci\u00f3n integrado con una gran cantidad de widgets informativos \u00fatiles. La informaci\u00f3n sobre lo que se almacena en el sistema se puede exportar a varios formatos y recibir esta informaci\u00f3n en forma de informes. Se puede cargar en Excel, PDF, o se puede recibir por correo electr\u00f3nico. Esta tambi\u00e9n es una funcionalidad \u00fatil.

Protección de plataformas de virtualización. Cyberprotect divide las capacidades en esta área de protección de la virtualización en modo sin agente y modo con agente. Sin duda, a todos les interesa el modo sin agente, cuando se puede hacer una copia de seguridad sin instalar agentes dentro de la máquina virtual. En la mayoría de los casos, es necesario implementar un dispositivo virtual o un appliance virtual para que se conecten a él, por ejemplo, capturas de pantalla para que recoja datos. Pero a veces es necesario insertar algunos agentes adicionales en el nivel del hipervisor.

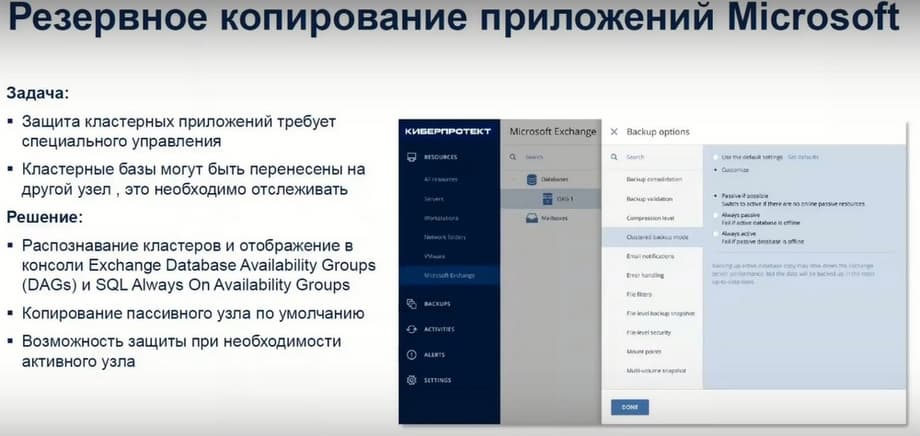

La copia de seguridad de aplicaciones de Microsoft es una característica bastante conocida de este producto. Este producto tiene raíces conocidas. Trabajó bastante activamente con la aplicación de Microsoft en el pasado. Y ahora protege activamente varias aplicaciones, Active Direct, Share Point, etc.

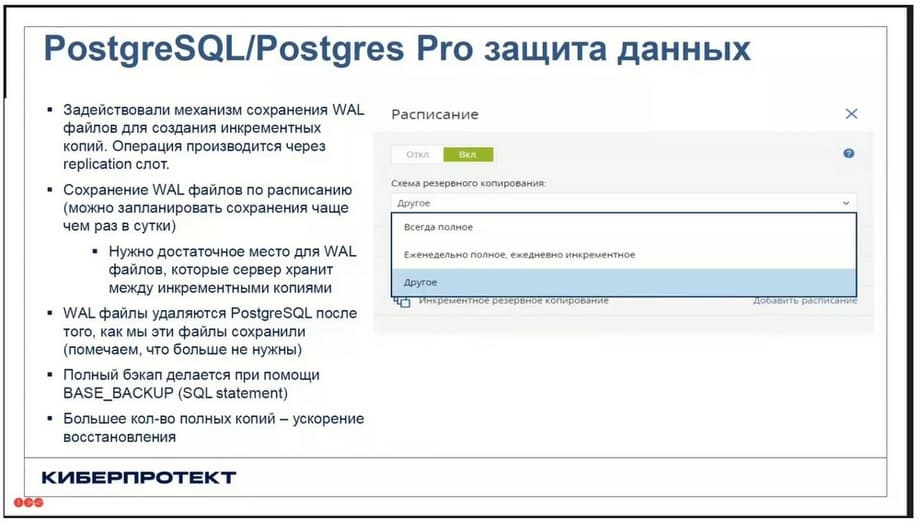

PostgreSQL / Postgres Pro. Aquí es interesante que, en este momento, tienen características interesantes en Cyber Backup. Protegen el proceso de protección, el proceso de copia de seguridad, a través de un mecanismo de replicación. Es decir, el agente de copia de seguridad, que puede estar en el mismo servidor donde se encuentra la base de datos productiva, o puede estar en otro servidor o máquina virtual. Este agente se conecta a la base de datos Postgres a través de la red, abre un slot de replicación y da el comando Base_Backup correspondiente. (Esto es para hacer una copia de seguridad completa). Para hacer esto de forma incremental o descargar logs, en este caso se utiliza otro comando. Pero todo esto sucede a través del mecanismo de replicación.

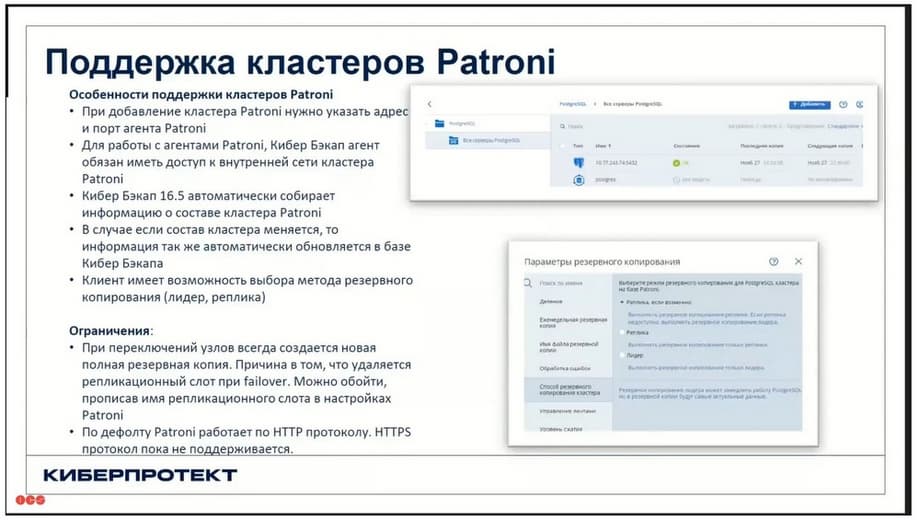

Soporte de clústeres Patroni. Un clúster Patroni es un tipo de software que monitorea la disponibilidad de la base de datos Postgres. Normalmente se utilizan tres o más nodos. La opción clásica es de tres nodos, donde un nodo ejecuta el maestro Patroni, que se llama líder. Además, cada nodo ejecuta su propia base de datos. Patroni utiliza un mecanismo de replicación entre bases de datos. Es decir, tenemos, por ejemplo, tres nodos, uno de ellos es el líder, esta es la base principal con la que trabajan los usuarios. Las otras dos bases son réplicas, donde se replica la información desde el nodo principal. Allí también hay bases de datos, también se requiere espacio en disco para alojar las bases de datos. El agente de Cyber Backup entiende cuál de los nodos es el líder y realiza la copia de seguridad desde el líder, independientemente de en qué nodo se encuentre el líder, en uno, en otro o en un tercero. Se comunica con Patroni y recibe esta información.

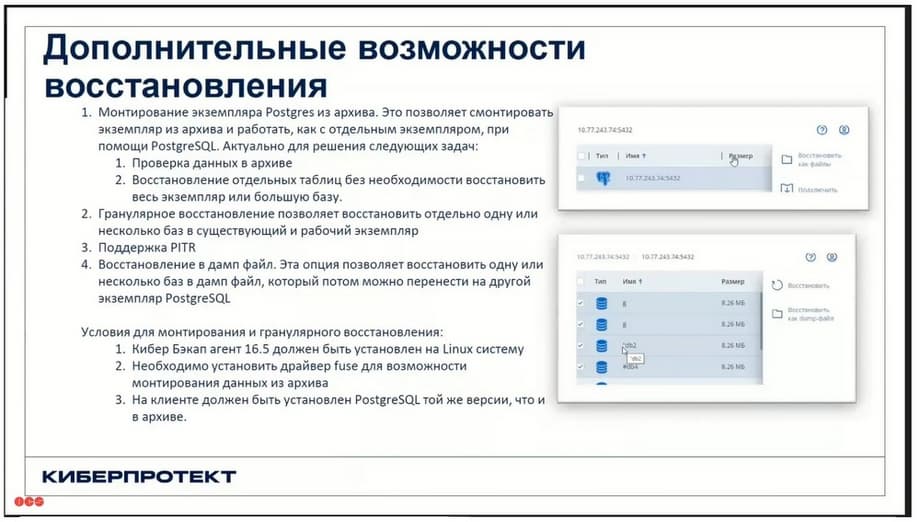

Acerca de las opciones de recuperación adicionales. Además de que Cyber Backup descarga archivos, puede recibir una copia de seguridad en forma de archivo de volcado. Esta tecnología permite restaurar tablas individuales. Sin necesidad de restaurar la instancia completa. En algunos casos, esto puede ser útil y demandado. Además, esta tecnología permite restaurar la base de datos a un punto específico en el tiempo. Esta es la tecnología Point-in-Time Recovery, PITR.

Restauración. Está claro que todo depende de la carga que se está copiando. Puede ser una máquina virtual que se puede restaurar por completo. O se pueden restaurar archivos individuales. Puede utilizar la tecnología de recuperación instantánea, puede ejecutar una máquina virtual desde una copia de seguridad. Puede realizar una recuperación granular, por ejemplo, de servidores de correo o servidores de bases de datos. Hay varias opciones bastante amplias.

¿Qué novedades hubo en la versión 17? En la versión 17, en la diapositiva anterior, simplemente se enumeran, ahora repasaremos estas diapositivas.

Antes de la versión 17, el servidor de administración utilizaba SQLite. Y a veces recomendaban utilizar un servidor MS SQL externo para instalaciones grandes. A partir de la versión 17, se recomienda utilizar Postgres para instalaciones grandes, y también para pequeñas. Es decir, Postgres es una base de datos interna que se utiliza para almacenar toda la información dentro del servidor de administración. Pero esto solo está disponible en Linux en este momento. Las cuentas de Active Directory se pueden utilizar para el servidor de administración en Linux. Esta es una nueva característica. Desafortunadamente, Cyber Backup aún no se integra con otros servidores de directorio, pero están trabajando en ello. Creo que en las próximas versiones esta característica aparecerá.

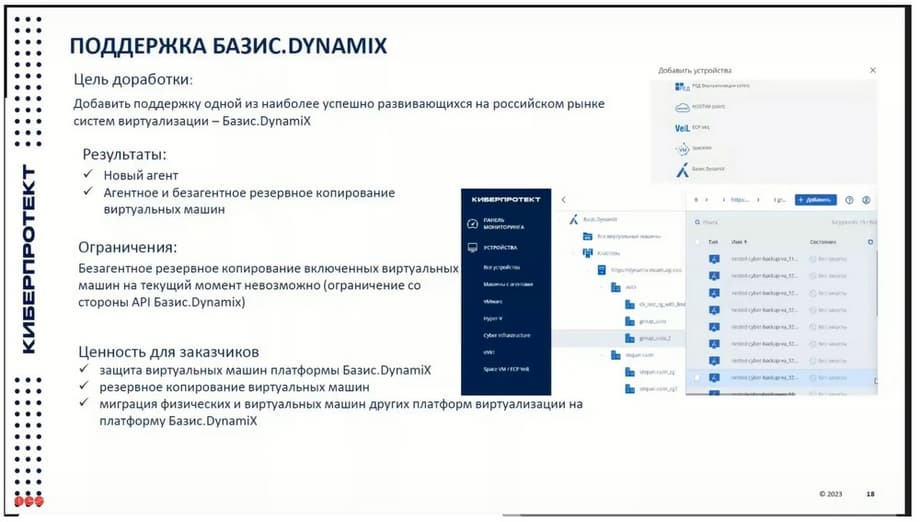

Apareció el soporte para Basis.DynamiX. Este es un sistema bastante popular en este momento. Ellos mismos dicen que son "el número 1" en sistemas de virtualización en el mercado ruso. El soporte apareció, pero, desafortunadamente, todavía tiene limitaciones. La copia de seguridad sin agente solo es posible cuando las máquinas están apagadas. Cyberprotect explica esta limitación supuestamente porque es una limitación por parte de la API que representa Basis. Y ahora ambas compañías están trabajando en esto. Y en la próxima versión, aparentemente, esta limitación se eliminará.

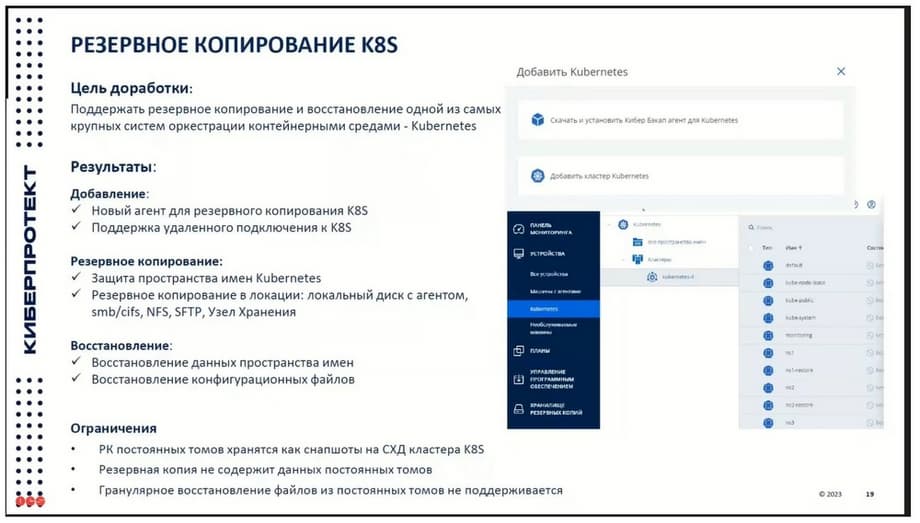

Cyberprotect soporta varias cargas nuevas. Por lo general, cuando sale la primera versión, como en este caso con el soporte para Kubernetes, y con el soporte también para Basis.DynamiX, tiene una gran cantidad de limitaciones. Están trabajando en esto de manera bastante persistente y sistemática. Y en las próximas versiones, la funcionalidad de estos agentes sin duda se ampliará. En Kubernetes , actualmente solo se admite la capacidad de copia de seguridad, el espacio de nombres, algunos archivos de configuración. Y la copia de seguridad, por ejemplo, de los datos que se almacenan en volúmenes persistentes, aún no se admite. En las próximas versiones, creo que saldrán mejoras.

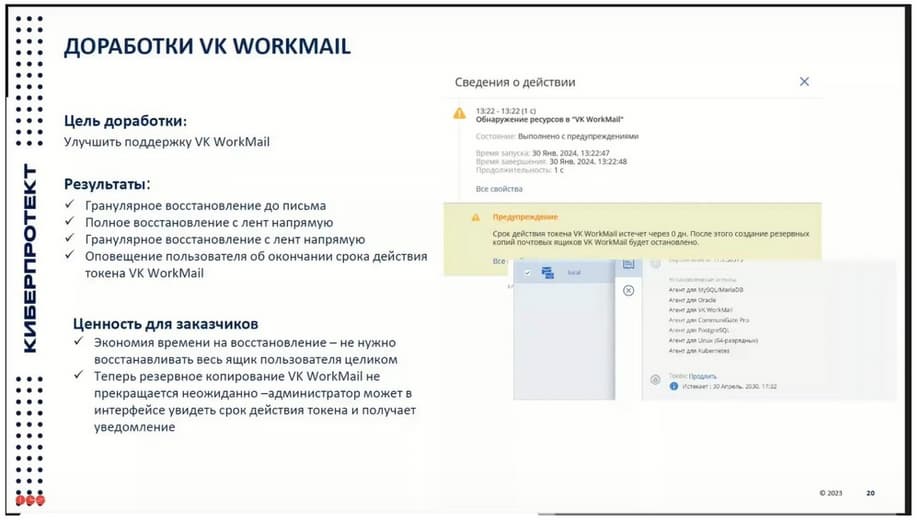

Lo mismo con VK WorkMail. VK WorkMail es, entiendo, la primera versión que salió en el soporte de la versión 17 de Cyber Backup. Pero, como resultado, todavía son posibles las recuperaciones granulares, las recuperaciones completas de cintas, etc.

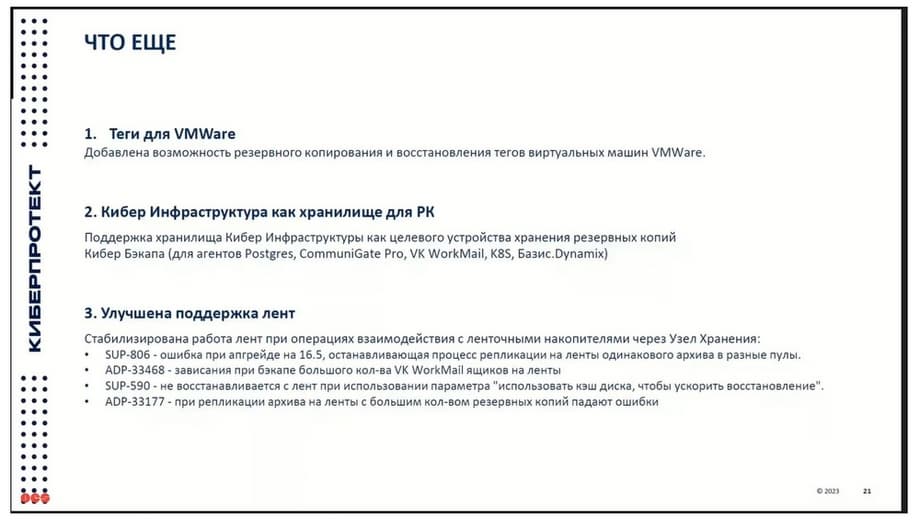

En la versión 17, como escriben, se ha añadido la capacidad de hacer copias de seguridad de las etiquetas de las máquinas virtuales. Por supuesto, la compañía entiende que hacer copias de seguridad de las etiquetas no es la mayor ventaja. El objetivo principal es utilizar las etiquetas precisamente para determinar dinámicamente qué máquinas hacer copias de seguridad y cuáles no, como era el caso en otros sistemas de copia de seguridad extranjeros. Cuando era posible especificar una etiqueta especial y esta máquina se ponía automáticamente en la copia de seguridad de esta manera. Es decir, la etiqueta podía ser especificada por el administrador que administra los sistemas virtuales, la infraestructura virtual, y el sistema lo recogía automáticamente, y en la próxima copia de seguridad, que se realiza según un horario, se hace una copia de seguridad en la máquina virtual.

Cyber Infrastructure como almacenamiento para copias de seguridad. El hecho es que el soporte para Cyber Infrastructure ahora se ha vuelto relevante, demandado, está ganando popularidad. En versiones anteriores, los datos no para todas las cargas que soporta Cyber Backup se podían copiar a Cyber Infrastructure. Ahora, prácticamente todos los agentes, que existen, tanto nuevos como antiguos, soportan Cyber Infrastructure como almacenamiento de copias de seguridad.

Todas las ilustraciones pertenecen a la empresa «Cyberprotect» y OCS.