Employee Monitoring - этот продукт предназначен для анализа рабочей активности сотрудников, ведения протокола действий сотрудников за рабочим местом. Кто-то раньше это называл User Activity Monitoring. Для Employee Monitoring важно, для каких классов решений мониторить использование приложений Web-ресурсов и получать дополнительный контекст: скриншоты, видеозаписи, поисковые запросы, вводимый текст. То есть, все, что может обогатить данные, собранные при использовании конкретного ресурса для ответа на вопрос, что конкретно там человек делал.

Сегодняшнее мероприятие ведет Александр Коробко, руководитель направления InfoWatch Employee Monitoring. Он начал свое выступление с определения EM (Employee Monitoring). Этот продукт предназначен для анализа рабочей активности сотрудников, для ведения протокола действий сотрудников за рабочим местом. Кто-то раньше это называл User Activity Monitoring.

И есть другой класс решений - это Data Loss Prevention (DLP), который предназначен для того, чтобы анализировать потоки данных, быстро классифицировать документы, их артефакты и предотвращать утечки.

Т.е. есть некоторые классы продуктов, которые собирают разные данные, но ценность заключается в том, какую аналитику по ним можно сделать. И это не всегда открытое противоборство, это всегда только дополняющие вещи. А аналитика становится здесь ключевым фактором.

Если говорить про эти два класса, то для Employee Monitoring важно контролировать человека и его рабочее место, для DLP системы важно контролировать максимальное количество каналов коммуникаций, информационных потоков и т.д. Есть и общее в этих продуктах - это статистика. Но для Employee Monitoring это статистика «чего больше», «чего меньше» в плане используемых ресурсов, приложений, проведенного времени, топ-лидеров, продуктивности сотрудников. Для DLP системы статистика иная. Это статистика по каналам коммуникаций. Важно понять, где больше всего информации, где больше всего нарушений, по каким политикам, по каким типам документов. Все это разная аналитика по разным продуктам и для разных задач.

Для Employee Monitoring важно для каких классов решений мониторить использование приложений Web-ресурсов и получать дополнительный контекст, т.е. screenshot, видеозаписи, поисковые запросы, вводимый текст, т.е. все, что может обогатить данные, собранные при использовании конкретного ресурса, а что конкретно там человек делал? Это – работа в Word, это чтение и редактирование, а также еще какая-то интересная деятельность. Для Employee Monitoring также важно понимать окружение. Т.е. где работает компьютер, какой состав ПО. Зачастую это помогает вскрывать очень интересные сценарии типа майнинга криптовалюты и понимать вообще, какая нагрузка ложится на этот компьютер.

И, конечно, все решения такого класса сегодня говорят про поддержку удаленки. Такая поддержка - это не какая-то уникальная вещь для Employee Monitoring. Она появилась изначально для того, чтобы контролировать сотрудников вне организации. Этот тезис был ориентирован на аутсорсеров, на удаленных сотрудников, на внешних разработчиков и т.д. Тем не менее DLP сейчас тоже прекрасно себя чувствует в режиме удаленки. Для DLP важно в первую очередь анализировать контент, делать это быстро, точно, и поэтому в таких решениях всегда есть специализированные технологии анализа, которые быстро и точно скажут, о чем документ, о чем тот или иной «кусок» передаваемой информации. Эти технологии могут автоматически настраиваться, могут подстраивать политики безопасности, что ведет к снижению ложно-положительных срабатываний. Минимальный LPS - это отличительная черта решений класса DLP. DLP в первую очередь позиционируется для соответствия нормативным и регуляторным документам. Эта практика уже устоялась в России и в мире.

Люди, применительно к Employee Monitoring приходят для того, чтобы получить ответы на ряд вопросов или решить ряд задач. В первую очередь, и это особенно ярко показал 2020-й год, это вопросы руководителя к специалистам ИБ или ИТ, чем конкретно они заняты.

Это один из трех топовых вопросов, которые мы слышали в прошлом году. А второй момент – это дать возможность сотруднику самостоятельно показать, чем он был занят. Может быть, это не самый распространенный кейс, но мы видим, что в условиях удаленки возникает вопрос, как изменилась эффективность и образ поведения сотрудников в новых реалиях, когда они работают удаленно, либо на личных, либо на выданных корпоративных устройствах. Заполнять в конце дня табличку с описанием того, что он делал в течении дня, это уже прошлый век, этим никто заниматься не хочет. Вот Employee Monitoring такую задачу решает. Помимо этого, задачи, связанные не только с продуктивностью и анализом оценки каких-либо изменений, это задачи, связанные с решением инцидентов ИБ, экономических инцидентов и прочих рисковых моментов. Employee Monitoring позволяет увидеть детали при проведении расследований этих инцидентов, т.е. показать факты использования информации или конкретного ресурса, показать введенный текст, добавить screenshot, это то, что формирует доказательную базу, против которой очень сложно приводить какие-то аргументы и как-то возражать.

Следующей задачей, которую решает Employee Monitoring из такого класса решений, это показать, действительно ли данный сотрудник отправлял ту или иную конфеденциальную информацию, действительно ли он сознательно добавлял адресатов, или же это была какая-то вирусная активность, а не вредоносные действия данного человека. Это тоже важный момент – баланс между умыслом и непричастностью.

И конечно, это теневое ИТ. Employee Monitoring решает и эту задачу, показывая, что используется в организации, какие приложения, какие web-ресурсы, когда, насколько долго, какими сотрудниками, какими отделами что решалось, для того, чтобы дальше принимать какие-то решения о том, действительно ли нужны эти ресурсы, действительно ли они используются в работе.

Технически это обычно перехват с рабочих станций таких данных, как логин логов в систему, когда было запущено приложение, как долго оно использовалось, какой текст набирался, движение мышью, набор на клавиатуре, словом, все то, что позволяет оценить активность за рабочим местом. Ну, и дополнительно, категоризация этих активностей, снимки экранов.

Если рассматривать первый вопрос, а именно, «чем заняты сотрудники?», то, глядя на статистику, можно сказать, что в целом по организации: 60% - это рабочая активность, 30% - это какая-то нерабочая деятельность и все остальное – не классифицируемое.

Всегда можно понять, какой топ приложений используется, какой топ web-ресурсов, кем и как долго. В этом продукте, как и во всех решениях такого класса, можно увидеть последовательную картину рабочего дня. Т.е., конкретно, когда сотрудник начал работать, когда закончил рабочий день, сколько из этого времени он был за компьютером, и сколько из этого времени был активен. Показаны в том числе периоды бездействия, частые переключения и т.п. Эта картинка получается очень быстро, буквально в несколько кликов можно посмотреть на всю компанию, на отдел, на подразделение и на конкретных людей и делать это за неделю, за месяц, за квартал, за отчетный период.

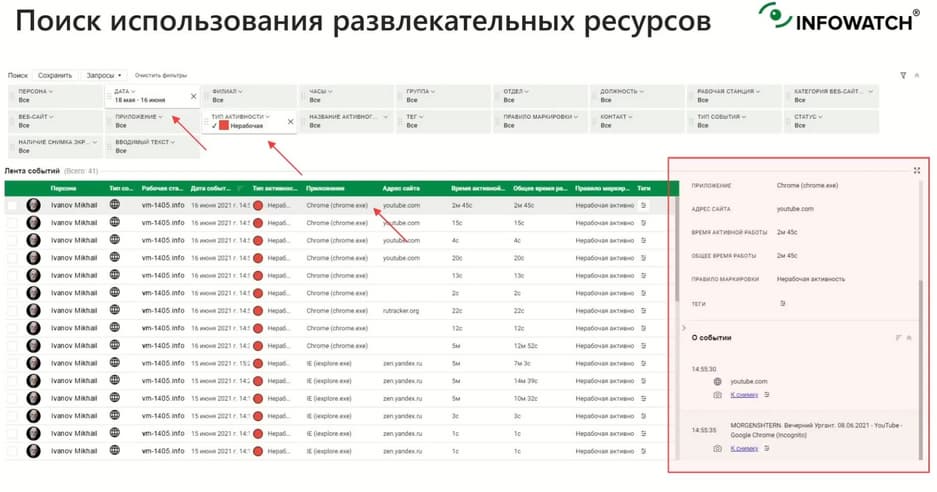

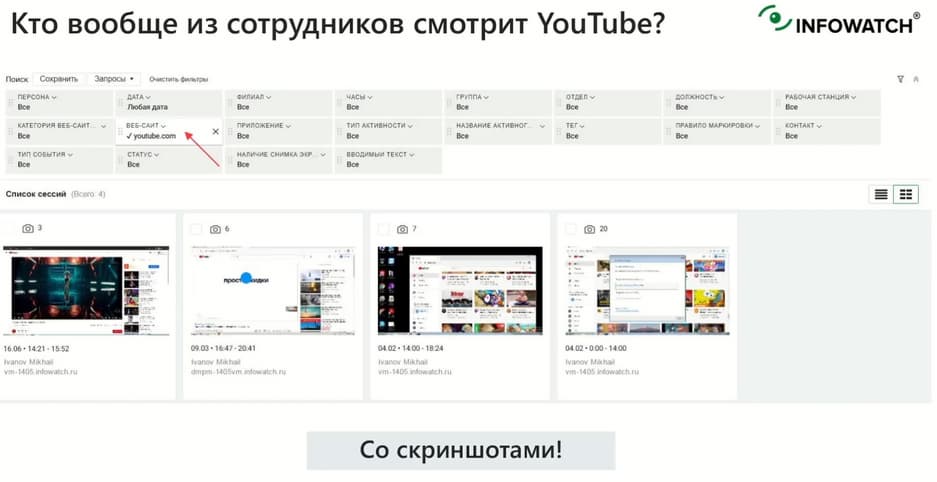

Сценарии, требующие какого-то детального расследования и пополнения доказательной базы, в продукте тоже существуют. Можно показать все нерабочие активности, отметить, что человек на Youtube в течение длительного времени смотрел ролик популярного вечернего шоу. Сотрудник этим просмотром занимался в 14:51.

Допустим, засекли сотрудника за просмотром в рабочее время этого ресурса, но: каков будет следующий шаг? Не очень понятно, что с этим делать.

В свое время был опрос в 2019-м и в 2020 году. Каков процент реагирования на обнаруженные инциденты и нарушения в системах? Он минимален. От года к году цифра меняется, но процент реагирования на инциденты и что делать после обнаружения нарушения, он половины не достигал.

Но на самом деле реагировать на каждый такой момент, на каждое такое событие – достаточно расточительно. Это сложно и не эффективно. Потому что принятие дальнейших управленческих решений требует согласованных действий не только специалиста ИБ, не только человека, который пользуется таким инструментарием, но и непосредственного руководителя, иногда самого сотрудника службы HR. Вот в тесном взаимодействии можно принимать правильные управленческие решения, и понимать, как эти данные использовать. Если мы видим, что бэкофис простаивает потому, что в основном люди сидят в соцсетях, и им это не запрещено, то это, во-первых, риски с точки зрения ИБ, а во-вторых, это просто непроизводительная трата времени, и, может быть, имеет смысл осуществить профилактику.

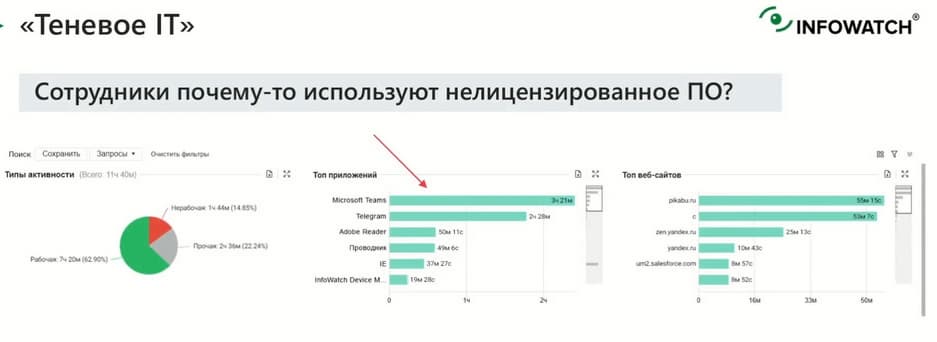

Для одного сотрудника Facebook это рабочий инструмент, он маркетолог, а для другого сотрудника – это соцсеть, и для него не должно быть отведено большого времени для использования такого ресурса. Специалист или аналитик ИБ может даже обратиться к руководителю и спросить, нормальна ли такая картина или нужно что-то делать? Среди топовых приложений - Microsoft Teems и Telegram.

Это как раз сценарий, который проявлялся в 2020 году, когда люди переходят на удаленку. Они начинают использовать новые инструменты для рабочих процессов, такие, как корпоративный мессенджер, новую доверенную систему конференцсвязи, которая контролируется, которая имеет доменную авторизацию. А сотрудники почему-то не используют этот мессенджер, они привыкли использовать Telegram, потому что к нему привыкли, или потому что Microsoft Teems требует плагины, людям просто лень пойти к ИТ-службе, чтобы сказать об этом.

Чтобы такую ситуацию увидеть, нужно иметь специальный инструмент. Зачастую такой информации просто нет. Либо есть только какие-то догадки о том, как должна функционировать организация, но по факту выясняется, что это не совсем так. И эта информация не всегда предназначена для специалиста ИБ, это в том числе информация для службы HR, для линейного руководителя, а в некоторых организациях для самого сотрудника. Недавно в СМИ были публикации о том, как лавинообразно за последний год вырос спрос на всевозможные трекеры, люди оценивают сколько времени они провели «в телефоне», сколько времени провели в соцсетях, сколько на новостных ресурсах. И они сознательно «трекают» свою активность, пытаясь как-то на это реагировать. Самому сотруднику такая информация может быть интересна.

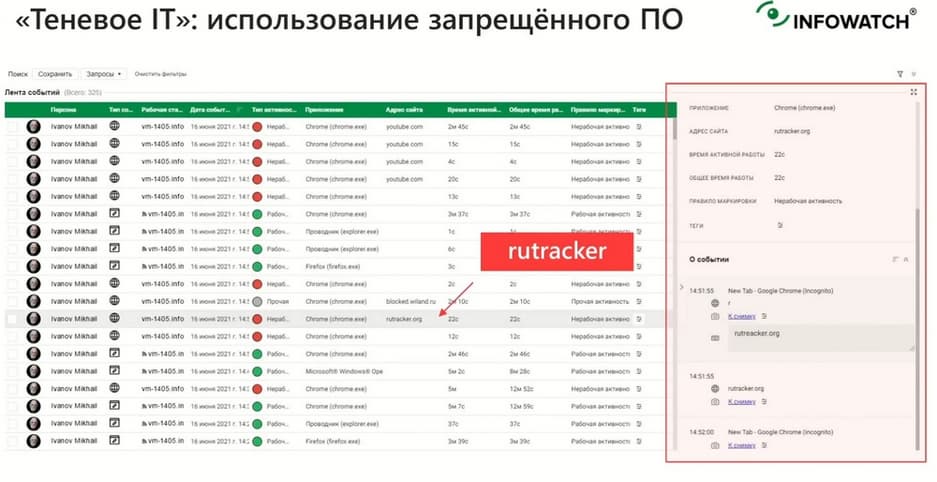

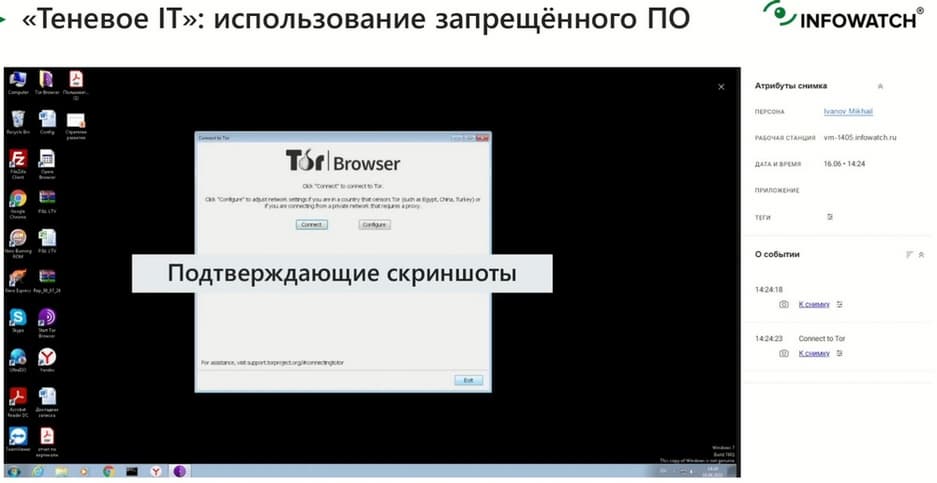

Теневой IT не всегда связан с тем, чтобы понять, какая ситуация в организации, чтобы выявить по-настоящему не легитимные не доверенные ресурсы. Мы покажем, когда rutrecker использовался, внимательные заметят, что это браузер Chrome в режиме инкогнито. Именно так написано на слайде справа. У нас есть доказательный факт использования rutrecker.

И таких примеров много. Доказательно можно выгрузить снимки экранов с этими событиями. Например, как в ситуации с TOR Browser. Это очень сложный кейс, потому что TOR Browser непросто отследить обыкновенным софтом инвентаризации. Он мимикрирует под Firefox, но Employee Monitoring ориентируется не просто на запуски процессов, а на действия сотрудника.

Таким примером приложений может быть не только откровенно зловредное ПО, это могут быть еще какие-то ухищрения. Employee Monitoring хорош в тесном тандеме с другими решениями ИБ, когда есть вход от DLP системы, от антивирусной системы, от Firewall или от какой-то системы обнаружения аномалий. И можно реально доказать, что человек прежде чем вывести документ, прежде, чем что-то зашифровать, искал специальный софт, инсталлировал его, какое-то время использовал, и с каким паролем он шифровал документы. Это помогает поймать нужные, зачастую недостающие куски пазла.

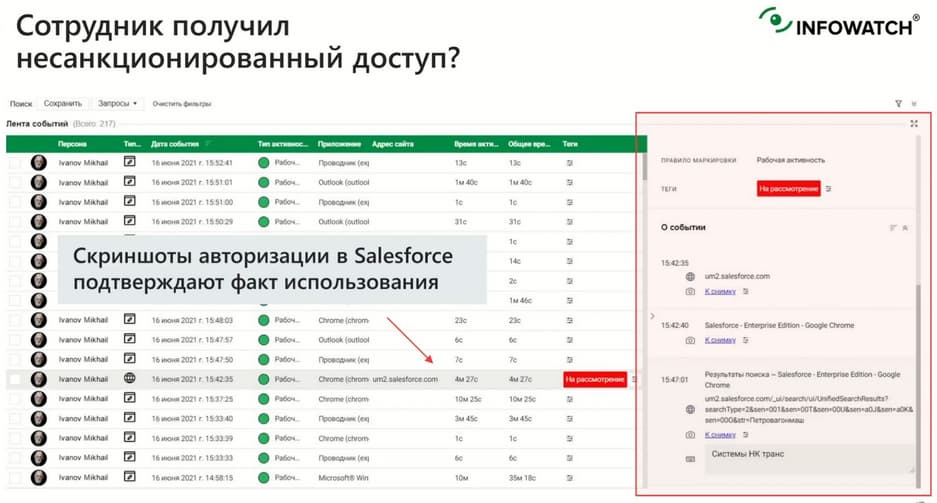

Можно доказательно определить, к каким ресурсам сотрудники реально имеют доступ. Но, зачастую, и это показала практика последнего времени, в новых процессах внедряются новые ресурсы, новые приложения, которые не всегда имеют встроенные инструменты аудита или управления доступом. Поэтому картина не всегда реальная. Может случиться ситуация, когда доступ никак не контролируется. И Employee Monitoring как раз может показать, к каким ресурсам сотрудники реально имеют доступ, как долго. Вот такую доказательную информацию можно показать, это реально качественная картинка, от нее сложно отмахнуться и привести какие-то возражения.

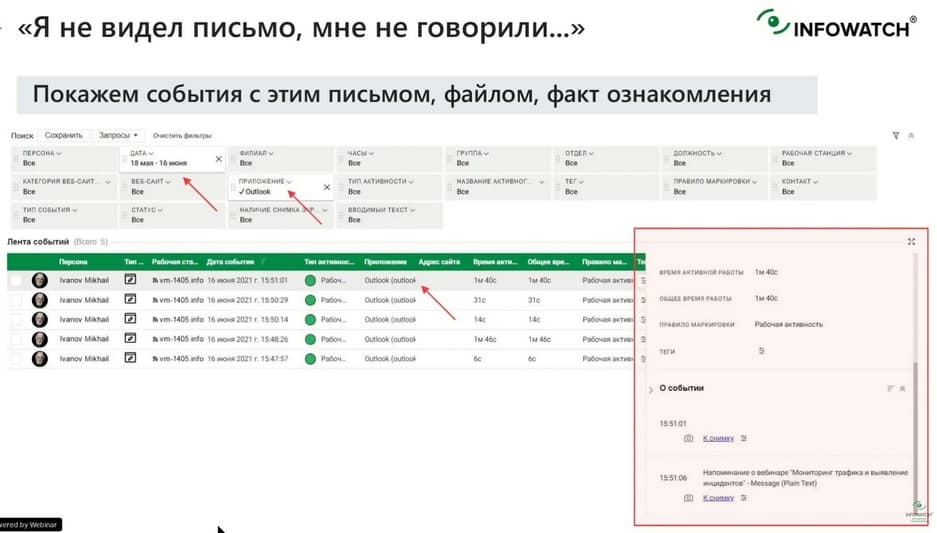

Интересные ситуации мы иногда встречаем у наших клиентов. Они связаны с какими-то экономическими злоупотреблениями, с какой-то политической борьбой внутри компании, когда руководитель подразделения приходит к безопаснику, и говорит, что у него есть люди, которые уклоняются от выполнения своих обязанностей, не берут на себя ответственность, отрицают всяческое уведомление. И тогда Employee Monitoring может показать, что человек действительно открывал конкретное письмо, в котором содержался регламент, доведенный до подписи документ. Ранее эта задача выполнялась только проверкой почтового сервера, и определением, доставлено ли это письмо, или нет. Сейчас легко доказать, что человек письмо не просто получил, но 2 минуты читал, и осведомлен о том, что в нем написано.

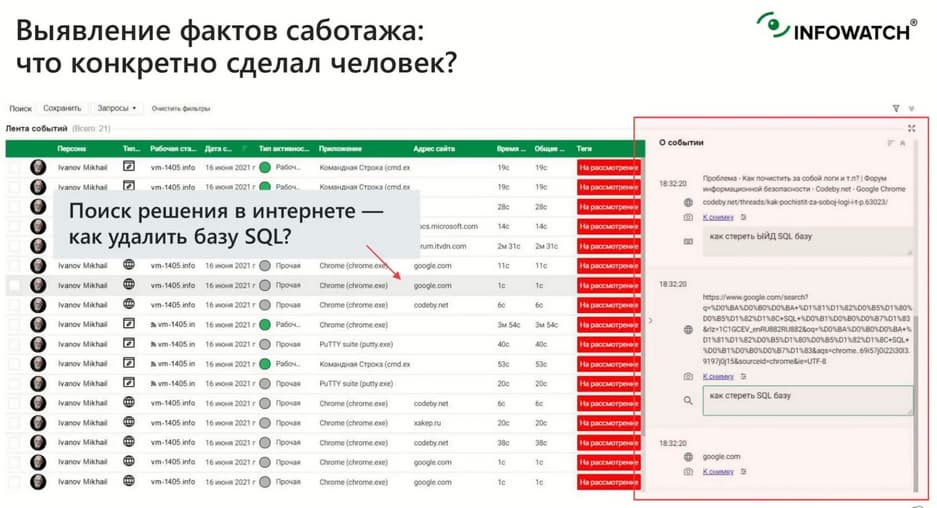

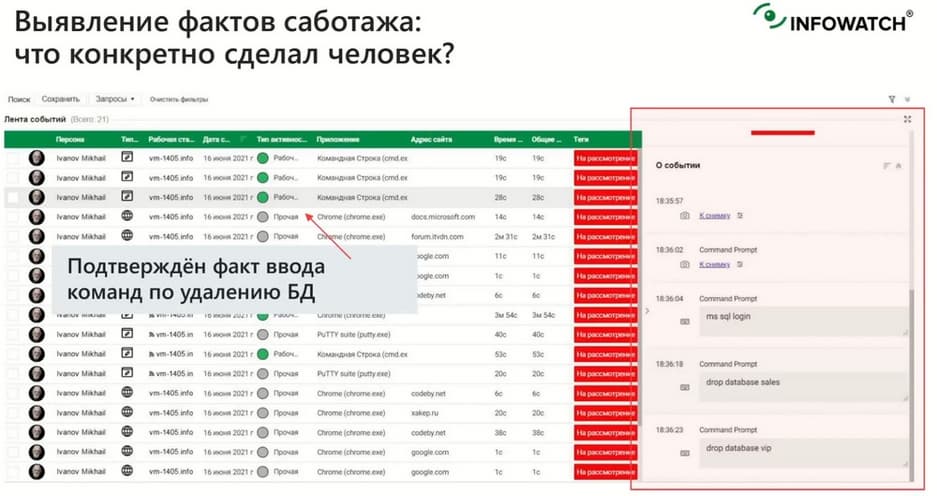

Ну и, конечно, случаи с саботажем. Employee Monitoring показывает ситуации, когда есть инциденты, связанные с группами риска. Например, увольняющиеся сотрудники. Такой сотрудник ставится на мониторинг, видно, что он ищет в Интернете как удалить базу данных, это дополняется снимком экранов. Снимки можно делать по различным триггерам. И это дополняется конкретными действиями. Человек удаляет базу данных. Тем не менее, вот таким образом в системе выглядит последовательность действий этого человека, и это можно использовать как доказательство.

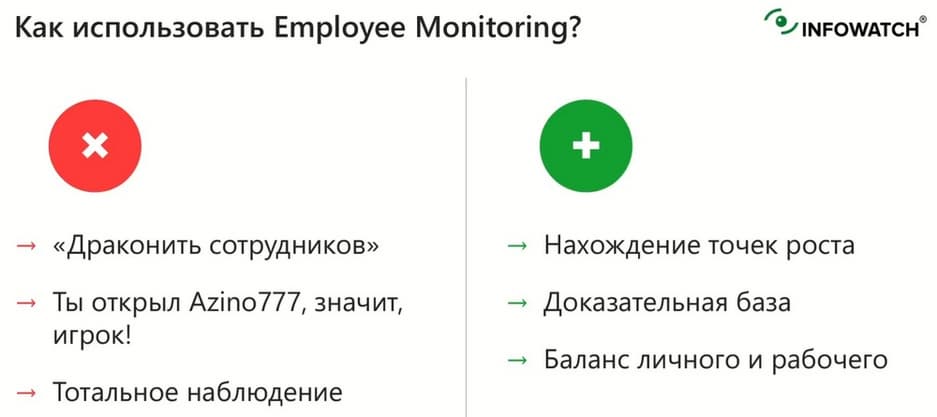

Employee Monitoring очень плохо работает, когда люди перегибают палку и не до конца понимают, для каких решений эти данные будут использоваться. Очень хорошо использовать результаты мониторинга для нахождения точек роста.

Реальный заказчик говорит, что когда они внедрили систему, то выдали всем линейным руководителям к ней доступ. И те, вместо того, чтобы заниматься своими обязанностями, начали реально терроризировать сотрудников. Они перестали заниматься своей деятельностью, они внедрили, по сути, палочную систему. Это вопрос, который нужно решить. Он зависит от зрелости организации, от того, насколько открыто общаются руководители и подчиненные и смежные подразделения друг с другом. И, если говорить про аналитику, то Gartner, например, рекомендует переходить от вопроса «кто недоработал», и кого надо пожурить к вопросу «выполняется ли работа в целом». И выполняется ли она теми людьми, которым за это платят. Используют ли сотрудники те инструменты, которые доверены, которые мы предложили им для решения этих задач, есть ли у них какие-то сложности, когда, и как они возникают.

Можем ли мы как-то им в этом помочь, чтобы эти сложности устранить. Это, кстати, реальный кейс, когда отдел автоматизации у одного из заказчиков попросил такие данные, чтобы понять, как их сотрудники работают в страховой системе, как они обрабатывают заявки, и почему они делают это так долго, почему он заходят в Google смотреть юридические данные, почему они не используют для этого систему «Гарант», которая как раз для этого и существует. А второй момент, на который надо обратить внимание, как не надо использовать мониторинг, чтобы избежать каких-то скоропалительных выводов. Сотрудник открыл программы Azino777, значит он игрок, его в группу риска, и на тотальный контроль. Это не самое правильное решение. Нужно смотреть на поведение в совокупности, нужно собирать доказательную базу. Благо, в продуктах такого класса это вполне возможно, и такие инструменты есть.

И, конечно, следует поддерживать открытый диалог со смежными подразделениями. Александр Коробко сказал, что очень приятно наблюдать за специалистами ИБ и за аналитиками ИБ, которые ходят к специалистам экономической безопасности, ходят к линейным руководителям, спрашивают, когда у них появляются какие-то подозрения, нормальная ли это ситуация или нет. И в таком тесном сотрудничестве они снижают напряженность, они не реагируют на какие-то единичные случаи, а делают совместные выводы, обсуждают, для чего и как они эту информацию будут использовать.

Можно найти баланс личного и рабочего. Поэтому в последнее время была проведена большая работа по доработкам по настройке доступа, по ограничению доступа. Систему всегда можно внедрить в открытом режиме, чтобы сотрудник даже сам ею управлял, и результаты мониторинга предоставлять только тем лицам, которые в этом заинтересованы, которые аргументировали, для каких выводов они эту информацию будут использовать.

Кстати, Gartner в своем последнем отчете написал, что 9 из 10 опрошенных сотрудников готовы такими результатами на удаленке делиться, если им объяснят, для чего это нужно. Это глобальный опрос, понятно, что в России будет своя специфика. Одно дело сказать сотруднику, что это делается для того, чтобы депремировать людей или снижать им зарплату, и другое дело, объяснить, что эта информация нужна для того, чтобы подстроиться под новые процессы, оптимизировать их, найти точки роста, и доказать, что если сотрудник реально перерабатывает, то он бы не писал это в разных табличках, а это сразу было в системе, и такого сотрудника можно будет поощрить.

На следующем мероприятии мы подробно рассмотрим систему Data Loss Prevention (DLP).