Мероприятие специального проекта команды OCS Soft — «ПРОдемо: Лаборатория программных решений». На встрече поговорили на тему: «Кибер Бэкап v17. Обзор возможностей новой версии».

На мероприятии спикеры рассказали: что появилось нового в v17 и про основные элементы интерфейса управления кластера СУБД PostgreSQL на основе Patroni.

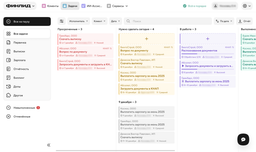

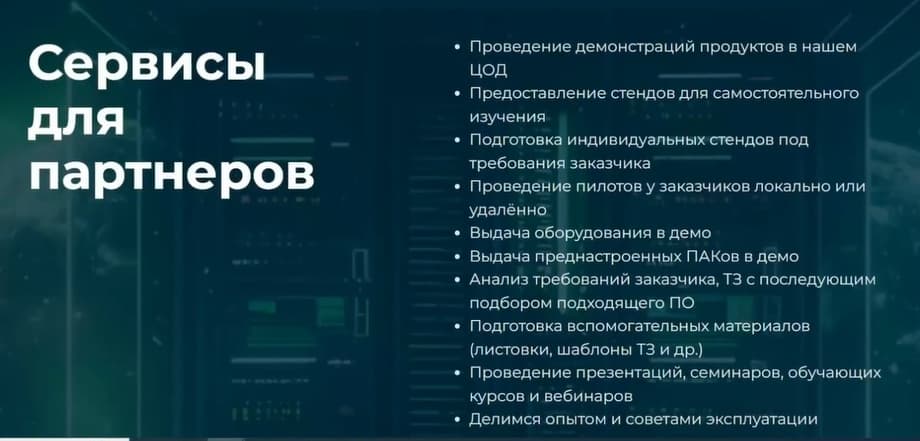

Александр Калинин технический эксперт компании OCS начал свой рассказ про Кибер Бэкап версии 17, которая вышла в июне этого года. У OCS есть сайт «Департамента инфраструктурного программного обеспечения и информационной безопасности». На сайте можно посмотреть почти все демо-стенды, которые есть в портфеле компании. Все эти демо-стенды реализованы на базе демо-ЦОДа.

Это три площадки, 65 серверов, 14 Тбайт оперативной памяти, графические карты NVIDIA. И к демо-стендам мы даем доступ по технологии VDI или какие-то ресурсы, отдельные приложения. И на базе этого ЦОДа мы показываем ряд сервисов для партнеров.

Мы также готовим индивидуальные стенды по требованию заказчика. Можем проводить пилотные проекты локально или удаленно. Выдаём оборудование. У нас есть пул серверов. Иногда мы на эти серверы что-то устанавливаем, например, zVirt плюс Кибер бэкап. Это так называемый ПАК, его тоже можно подготовить. И ряд таких стандартных активности, как анализ требований заказчика, анализ ТЗ с последующим подбором подходящего ПО, подготовка вспомогательных материалов, таких, как листовки, шаблоны ТЗ и так далее. И, конечно же, мы проводим презентации, семинары, обучающие курсы, вэбинары. Мы делимся опытом и советами по эксплуатации наших продуктов.

Возвратимся к демо-стендам.

Все популярные платформы виртуализации ZVirt, Брест от Астры, Базис.DynamiX, SpaceVM, VMmanager, HOSTVM, ROCA Virtualization, Альт Виртуализация, Кибер Инфраструктура, и даже Container есть.

VDI чуть-чуть поменьше, но и решений на рынке также поменьше. Можно нажать кнопочку "подробнее", посмотреть какие-то скриншоты консоли управления, если она на системе предусмотрена, может быть, какие-то отчеты и т. д. и т. п. Можно посмотреть сценарий демонстрации, состав стенда, то есть на базе какой платформы, виртуализации, всё это реализовано. И можно нажать кнопочку «забронировать» все это, и на Telegram поступит ваше пожелание забронировать стенд. Мы с вами обязательно свяжемся и этот вопрос обсудим.

Затем Александр Севастьянов, технический эксперт компании OCS, продолжил презентацию про Кибер Бэкап, его возможности, несколько слайдов будет посвящена новой 17-й версии, узнаем, что там появилось нового.

Кибер Бэкап имеет трехкомпонентную клиент-серверную архитектуру. Существует сервер управления, который хранит все настройки, отслеживает выполнение всех операций, регистрирует устройства, осуществляет мониторинг, предоставляет веб-интерфейс, и так далее.

Агенты устанавливаются на клиентские серверы, рабочие станции. Агенты непосредственно выполняют операции резервного копирования и восстановления. Характерная особенность агентов состоит в том, что они могут работать независимо от сервера управления. Если сервер управления недоступен, то агенты знают, что им делать, и будут выполнять свою работу так, как запрограммировано по расписанию, делать бэкапы, например.

Узлы хранения – это не обязательная часть, но в некоторых случаях они необходимы. Например, это если используется технология для дупликации при резервном копировании, при хранении резервных копий, для каталогизации, для шифрования и для поддержки ленточных хранилищ. В этих случаях он просто необходим. Ну а так, он может служить в роли медиасервера, хотя, как утверждают коллеги из Киберпротекта, он пока еще не является полноценным медиасервером, но в ближайшем будущем они обещали его улучшить. Кибер Бэкап обеспечивает защиту довольно большого количества различных нагрузок. Это различные операционные системы. Безусловно, традиционно поддерживается Windows и ее различные редакции. Сейчас, конечно, актуален Linux, различные Linux и западного, типа Red Hat, Ubuntu и отечественного производства. Естественно, это Astra Linux SE, Альт Линукс 9, РЕДОС и так далее. Поддерживает бэкапы различных приложений, различных систем виртуализации. Система виртуализации сейчас очень актуальна. У нас достаточно большой список поддерживаемых систем. Современные отечественные системы виртуализации тоже в полной мере поддерживаются. Это Zvirt, Роса. В текущей версии началась поддержка Базис.DynamiX. Большое количество приложений, баз данных. Это Postgres, в первую очередь, MSSQL, MariaDB. Также это почтовые системы: Exchange, Communigate Pro, Mail и другие системы.

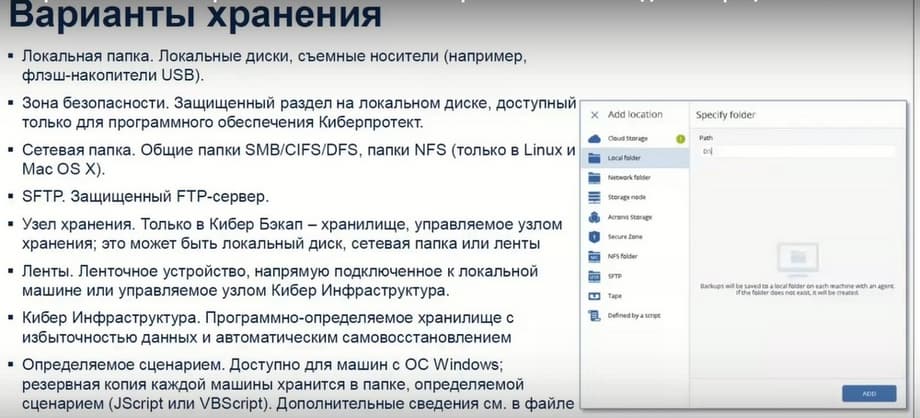

Какие варианты хранения предоставляет Кибер Бэкап? В первую очередь это локальная папка и сетевая папка. Через узел хранения можно делать бэкапы на любые другие устройства, подключенные к узлу хранения. Еще интересный вариант, который предлагает компания Киберпротект, это использование в качестве хранилища Кибер Инфраструктуры. Кибер Инфраструктура – это, собственно, программно-определяемое хранилище с избыточностью данных и самовосстановлением, которое строится из серверов стандартной архитектуры с дисками внутри. То есть объединяются от 3-10 и более серверов. Их внутренние дисковые ресурсы объединяются в единое хранилище. И там можно управлять избыточностью данных, с тем, чтобы при выходе из строя одного сервера с дисками и даже двух серверов и более, данные все равно были бы доступны. Преимуществом является то, что можно построить быстрое, удобное хранилище из серверов стандартной архитектуры. И, может быть, даже из старых серверов. То есть, если новые быстрые, мощные сервера используются в продуктиве, то из старых серверов с дисками можно построить такое хранилище и хранить там данные. И это хранилище достаточно легко, быстро и очень эффективно работает с Кибер Бэкап.

Поддержка ленточных библиотек. Ленточной библиотекой поддерживаются различные функции, которые обеспечивает Кибер Бэкап, такие, как обнаружение ленты, инвентаризация, отслеживание остаточной емкости, очистка ленты, утилиты проверки и т. д. В частности, поддерживается мультиплексинг и мультистриминг. Хотя, конечно, есть еще определенные моменты, которые нужно учитывать. Например, мультистриминг при восстановлении все равно использовать, видимо, не получится. Потому что, несмотря на то, что можно читать с нескольких лент, но при восстановлении из узла хранения, все равно по одному каналу данные передаются на агентов. И поэтому, есть еще над чем работать. Не зря они пишут, что в 17-й версии были улучшения, но и в будущих версиях, я думаю, что будут улучшения с точки зрения поддержки ленточных библиотек.

Дедупликация в первую очередь используется на источнике. Вычисляется хеш-сумма на источнике блока данных и, соответственно, проверяется наличие такого же блока данных уже в хранилище. На втором этапе дедупликация используется на узле хранения. Проверяются блоки данных на их уникальность. Здесь уже речь идет о глобальной дедупликации, то есть дедупликации с теми данными, которые пришли на узел хранения от других бэкапов. Дедупликацией выявляется уникальность блоков с наличием таких же блоков в других резервных копиях.

Но, что касается технологии дедупликации, то специалисты компании Киберпротект рекомендуют использовать эту технологию с осторожностью ввиду того, что не всегда она дает плюсы. С обеих сторон она требует дополнительные ресурсы. Возрастают аппаратные требования для узла хранения, необходимо дополнительное место для баз данных дедупликации, и поэтому возникает определенная дополнительная нагрузка на процессор. Поэтому нужно тестировать и смотреть.

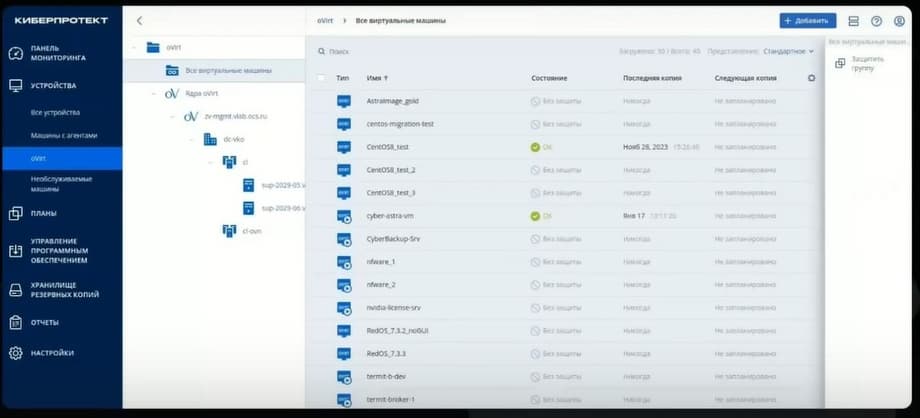

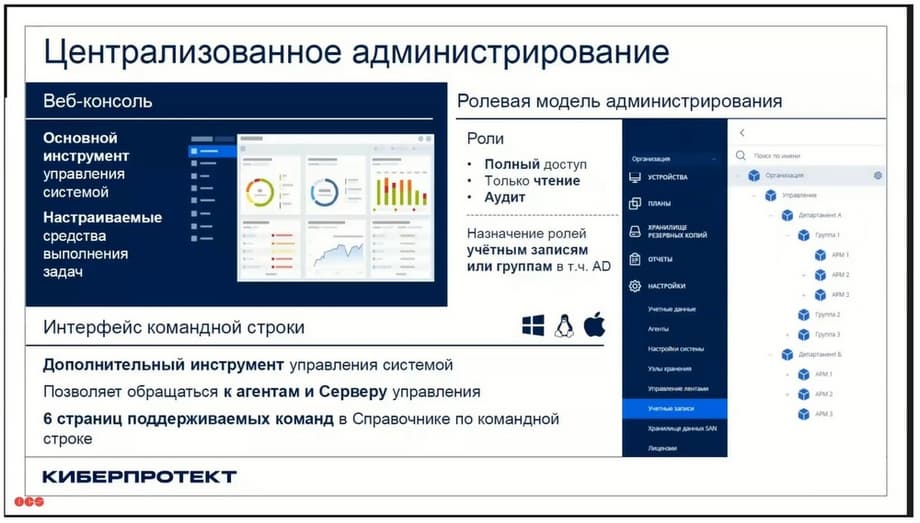

Централизованное администрирование. Существует веб-консоль с достаточно богатыми возможностями. Она позволяет видеть всю информацию о системе, об устройствах, о правилах. Следует отметить, что веб-консоль позволяет создавать различных администраторов, назначать администраторам различные роли. Т.е. может быть администратор или с полным набором прав и привилегий, а может быть некий администратор или пользователь, которому доступно только чтение. Например, это может быть сотрудник отдела информационной безопасности. Есть также полезная роль аудитора, который ограниченно видит, что происходит в системе.

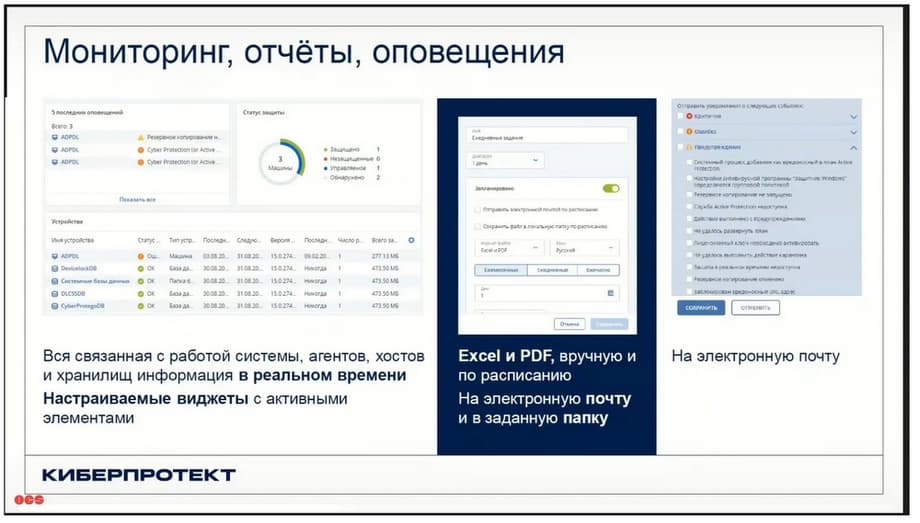

Мониторинг, отчеты, оповещения. В веб-консоль встроен информационный дашборд с большим количеством полезных информативных виджетов. Информацию о том, что хранится в системе можно экспортировать в различные форматы и получать эту информацию в виде отчетов. Её можно выгружать в Excel, PDF, а можно получать на электронную почту. Это тоже полезный функционал.

Защита платформ виртуализации. Киберпротект разделяет возможности в данной области защиты виртуализации на безагентский режим и агентский режим. Безусловно, всех интересует безагентский режим, когда можно, не устанавливая агентов внутрь виртуальной машины, делать бэкап. В большинстве случаев необходимо развернуть так называемое виртуальное устройство или виртуальный аплайнс для того, чтобы к нему коннектились, допустим, скриншоты для того, чтобы он забирал данные. Но иногда нужно какие-то дополнительные агенты вставить на уровень гипервизора.

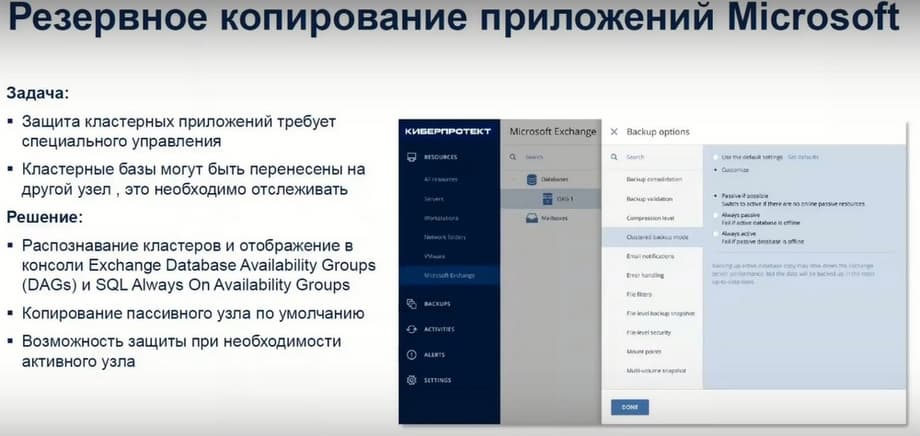

Резервное копирование приложений Microsoft довольно известная фишка данного продукта. У этого продукта известные корни. Достаточно активно и раньше работал с приложением Microsoft. И сейчас активно защищает различные приложения, Active Direct, Share Point и т.п.

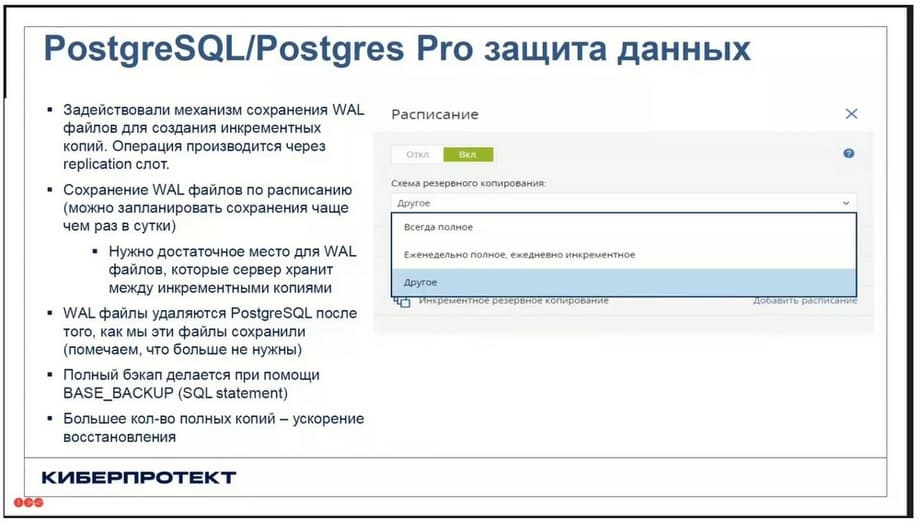

PostgreSQL / Postgres Pro. Здесь интересно то, что на текущий момент у них есть интересные особенности у Кибер Бэкап. Они защищают процесс защиты, процесс резервного копирования осуществляя через механизм репликации. Т.е. агент резервного копирования, который может стоять на том же самом сервере, где располагается продуктивная база, а может находиться и на другом сервере или виртуальной машине. Этот агент по сети коннектится к базе данных Postgres, открывает репликационный слот, дает соответствующую команду Base_Backup. (Это для того, чтобы сделать полный бэкап.) Для того же, чтобы это сделать инкрементно или выкачивать логи, то в этом случае другая команда используется. Но все это происходит через механизм репликации.

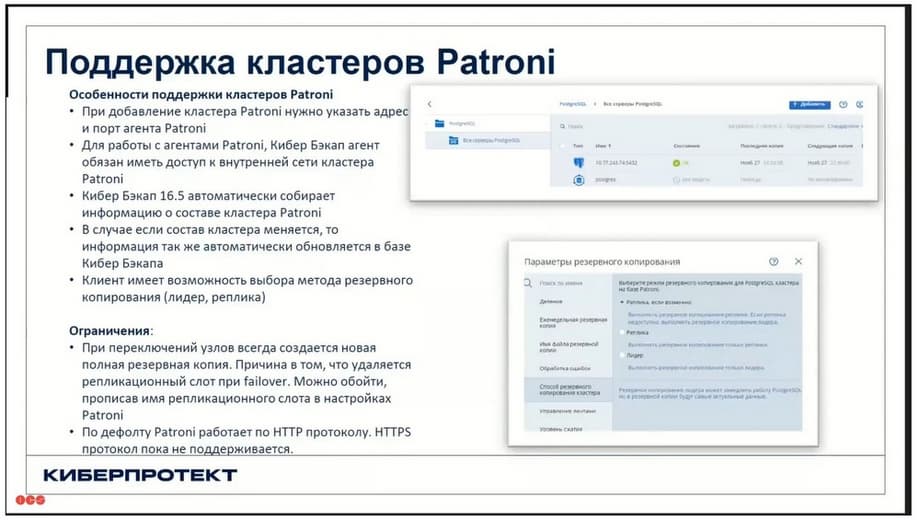

Поддержка кластеров Patroni. Кластер Patroni – это некое программное обеспечение, которое следит за доступностью базы данных Postgres. Обычно используются три и более узлов. Классический вариант - это три узла, когда на одном узле работает мастер Patroni, который называется лидером. Причем, на каждом узле работает своя база данных. Patroni использует механизм репликации между базами данных. Т.е. у нас, допустим, три узла, один из них лидер, это основная база, с которой работают пользователи. Две другие базы – это реплики, куда идёт репликация данных с основного узла. Там тоже находятся базы, тоже требуется дисковое пространство для того, чтобы разместить базы. Агент Кибер Бэкап понимает, какой из узлов является лидером и осуществляет резервное копирование с лидера, независимо от того, на каком узле находится лидер, на одном, на другом или на третьем. Он обращается к Patroni и получает эту информацию.

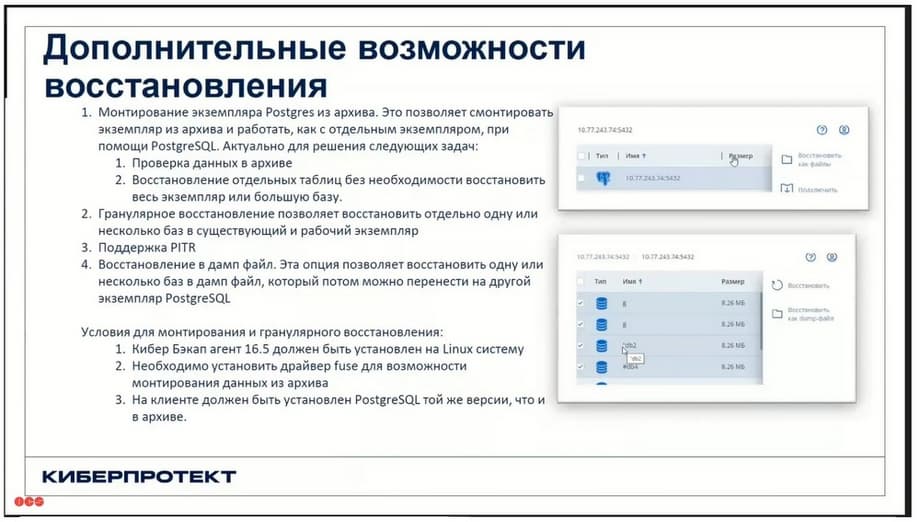

Про дополнительные возможности восстановления. Кроме того, что Кибер Бэкап выкачивает файлы, он может получать резервную копию в виде дамп-файла. Эта технология позволяет восстанавливать отдельные таблицы. Без необходимости восстанавливать весь экземпляр. В некоторых случаях это может быть полезно и востребовано. Также эта технология позволяет восстанавливать базу на какую-то конкретную точку во времени. Это технология Point-in-Time Recovery, PITR.

Восстановление. Понятно, все зависит от нагрузки, которая бэкапится. Это может быть виртуальная машина, которая может восстанавливаться целиком. А могут восстанавливаться отдельные файлы. Можно использовать технологию мгновенного восстановления, можно запускать виртуальную машину из резервной копии. Можно делать гранулярное восстановление, например, почтовых серверов или серверов баз данных. Есть различные достаточно широкие возможности.

Что нового было в 17-й версии? В 17-й версии, на вышерасположенном слайде это просто перечислено, мы сейчас по этим слайдам пройдемся.

До 17-й версии сервер управления использовал SQLite. И иногда они рекомендовали использовать для больших инсталляций внешний сервер MS SQL. Начиная с 17-й версии для больших инсталляций рекомендуется использовать Postgres, ну и для малых в том числе. То есть Postgres это внутренняя база данных, которая используется для хранения всей информации внутри сервера управления. Но это доступно только на Linux на текущий момент. Учетные записи Active Directory можно использовать для сервера управления на Linux. Это новая возможность. К сожалению, пока Кибер Бэкап не интегрируется с другими серверами каталога, но они работают над этим. Я думаю, что в ближайших версиях эта возможность появится.

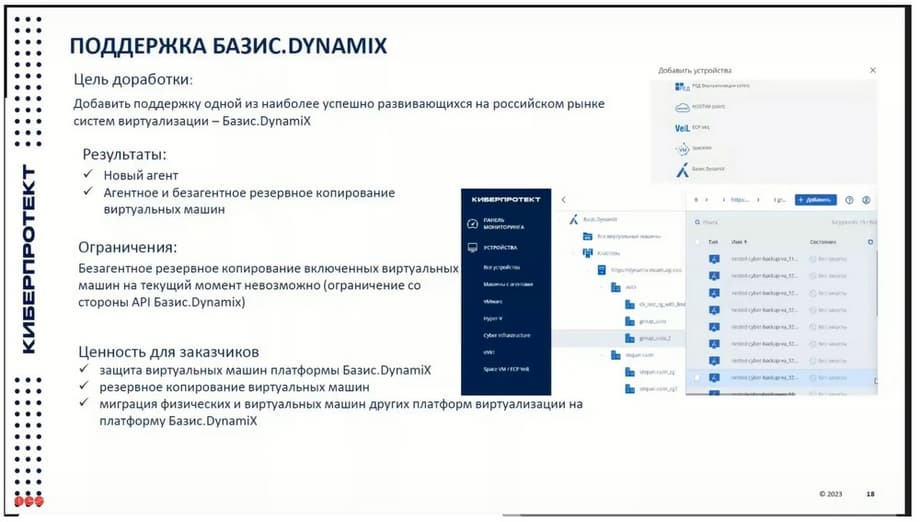

Появилась поддержка Базис.DynamiX. Это сейчас довольно популярная система. Сами о себе они говорят, что они "номер 1" по системам виртуализации на российском рынке. Поддержка появилась, но, к сожалению, она пока еще имеет ограничения. Безагентское резервное копирование возможно только при выключенных машинах. Киберпротект это ограничение объясняет якобы тем, что это ограничение со стороны API, который представляет именно Базис. И сейчас и та и другая компания работают над этим. И в ближайшем релизе, по всей видимости, это ограничение будет снято.

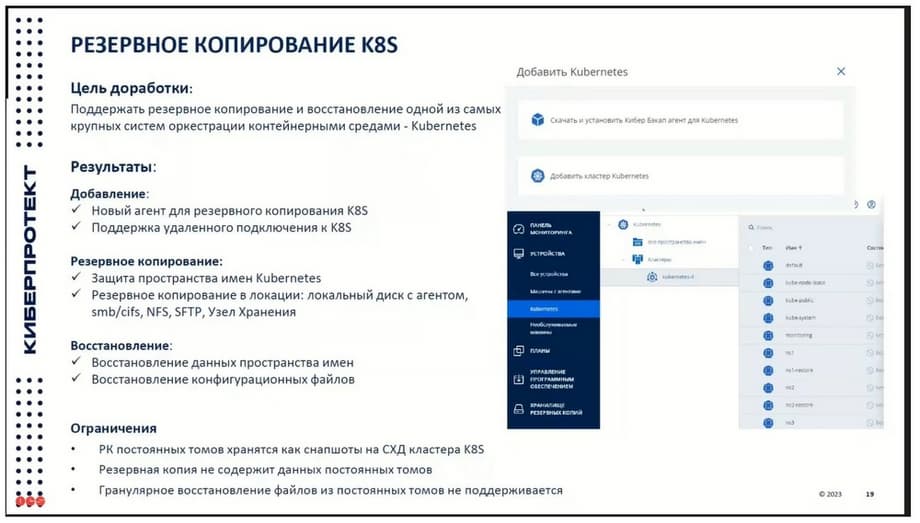

Киберпротект поддерживает различные новые нагрузки. Обычно, когда выходит первый релиз, как в данном случае с поддержкой Kubernetes, и с поддержкой в том числе Базис.DynamiX, он имеет массу ограничений. Они работают над этим достаточно упорно и планомерно. И в ближайших версиях функционал данных агентов несомненно расширится. В Kubernetes сейчас поддерживается только возможность backup резервного копирования, пространство имен, каких-то настроечных файлов. А бэкап, например, данных, которые хранятся на постоянных томах, это пока не поддерживается. В ближайших релизах, я думаю, будут выходить улучшения.

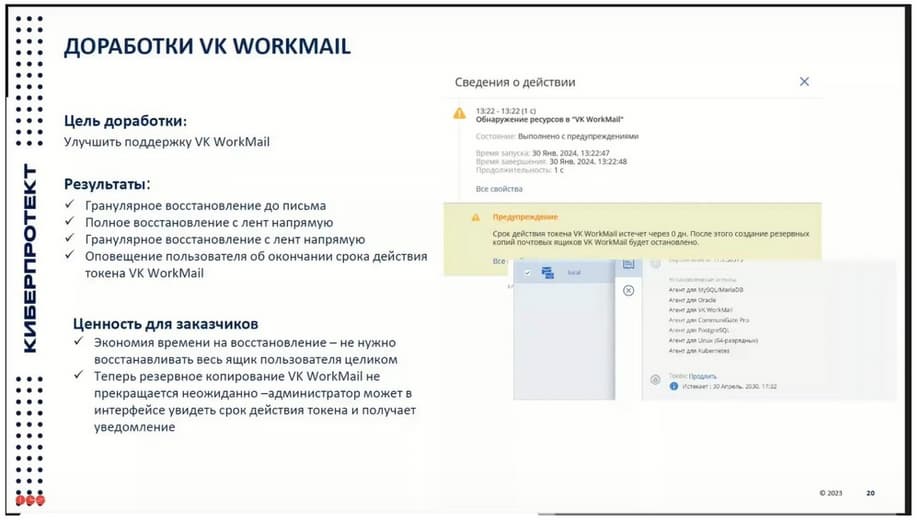

То же самое с VK WorkMail. VK WorkMail – это, я так понимаю, первый релиз, который вышел в поддержке 17-й версии Кибер Бэкап. Но в результате все равно здесь возможны гранулярные восстановления, полные восстановления с лент, ну и так далее.

В 17-й версии, как они пишут, добавлена возможность резервного копирования тегов виртуальных машин. Безусловно, компания понимает, что бэкапить теги – это не самое большое преимущество. Главная цель – использовать теги именно для того, чтобы динамически определять, какие машины бэкапить и какие нет, как это было в других зарубежных системах резервного копирования. Когда можно было указать специальный тег и данная машина автоматически ставилась таким образом на бэкап. То есть указать тег мог администратор, который администрирует виртуальные системы, виртуальную инфраструктуру, а система автоматически это подхватывает, и при следующем бэкапе, который выполняется по расписанию, делается бэкап в виртуальной машине.

Кибер Инфраструктура как хранилище для резервных копий. Дело в том, что поддержка Кибер Инфраструктуры сейчас стала актуальной, востребованной, набирает обороты популярности. В предыдущих версиях данные не для всех нагрузок, которые поддерживает Кибер Бэкап, можно было копировать на Кибер Инфраструктуру. Сейчас практически все агенты, которые существуют, и новые, и старые, поддерживают Кибер Инфраструктуру как хранилище резервных копий.

Все иллюстрации принадлежат компании «Киберпротект» и OCS.